0x00 背景

昨天一张截图在QQ群里疯传,并说京东数据库泄露,里面有钱的尽快转。

有人问“我挨个试了一下,只有3个可以正常登陆,而且网上也并没有完整的数据库流出,所以我妄猜是否是支付宝或者是其他竞争对手的营销手段?”

这件事件到底是真的假的呢?经过我的研究,京东的数据库没有被脱裤,只是无聊黑客的恶作剧,他们通过收集互联网已泄露的用户+密码信息,生成对应的字典表,尝试批量登陆京东网站后,拿出几个能够登陆的用户来说事!

0x01 细节

我们认真的研究了一下关于京东数据库泄露提及的几个QQ号,确定这次炒作使用的手法是 企业 2013 年最高的 10 个信息安全威胁是哪些?提及的:

A2-互联网泄密事件/撞库攻击

以大量的用户数据为基础,利用用户相同的注册习惯(相同的用户名和密码),尝试登陆其它的网站。2011年,互联网泄密事件引爆了整个信息安全界,导致传统的用户+密码认证的方式已无法满足现有安全需求。泄露数据包括:天涯:31,758,468条,CSDN:6,428,559条,微博:4,442,915条,人人网:4,445,047条,猫扑:2,644,726条,178:9,072,819条,嘟嘟牛:13,891,418条,7K7K:18,282,404条,Adobe:1.5亿,Cupid Media:4200万,QQ数据库:大于6亿,福布斯:100万,接近9亿多条。

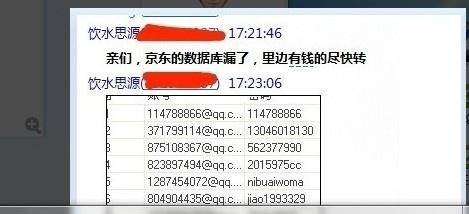

网上疯传的京东数据库泄露的截图:(全都是QQ邮箱,全都是明文密码?)

我们的分析结果

[email protected]

QQ:114788866

图中密码:114788866 (密码和QQ号码一样,撞库黑客考虑了人类设置密码缺陷)

密码2:j2j5gx1019l (泄露位置:08-09=5600W8-350W-02.txt)

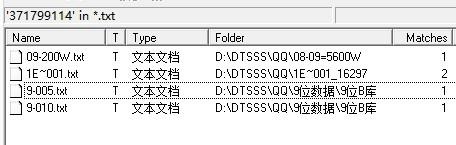

[email protected] QQ:371799114

密码:ren15964078319 (泄露位置:8-09=5600W9-200W.txt)

密码2:13046018130 (泄露位置:http://uuu9.com)

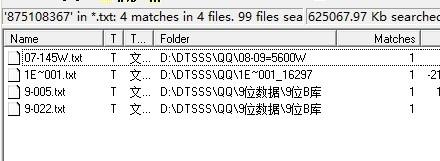

[email protected] QQ:875108367

密码:AITING (泄露位置:1E~001_162971E~001.txt)

密码2:AIBAOTING (泄露位置:1E~001_162971E~001.txt)

密码3:562377990 (泄露位置:1E~001_162971E~001.txt)

[email protected] QQ:823897494

密码:2015975cc

密码2:2015975c (泄露位置:http://uuu9.com)

[email protected] QQ:1287454072

密码:nibuaiwoma (泄露位置:10年300万463231.txt过滤后文件.txt)

IP地址:222.208.214.6

物理地址:四川省达州市大竹县 有家网吧

时间:2010-11-1---|-4:21:28

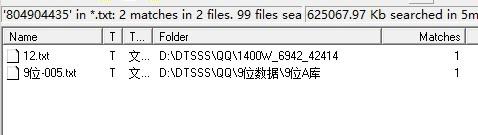

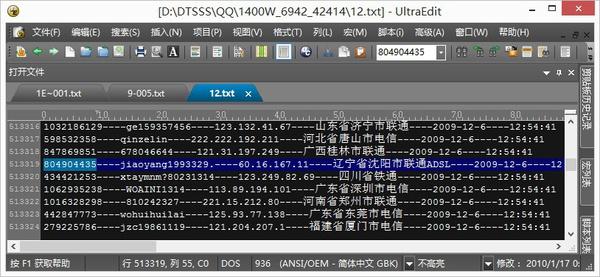

[email protected] QQ:804904435

密码:jiaoyang1993329 (泄露位置:9位数据9位A库9位-005.txt)

密码2:jiao1993329

IP地址:60.16.167.11

物理地址:辽宁省沈阳市联通ADSL

时间:2009-12-6---|-12:54:41

分析过程相关截图:

371799114

875108367

804904435

太强了

好厉害 嘎嘎

赫赫

大数据很强大

感觉你的裤子很强大

完全坑爹。这个就是一个扫号器扫的登陆成功的。老数据拉进去不到10分钟随便几十个。连扫号器都一起截图来了

有家网吧...

脱裤不奇怪,奇怪的是大网站怎么可以用明文存密码,学csdn玩?

京东被脱裤很正常吧,不是出过struts2嘛,哈哈

绝对的炒作